El análisis de un equipo Windows accedido en un ciberataque es un proceso que se puede llevar a cabo usando el script WinEnum o HostEnum, que desarrollan diversas acciones. Ahora veremos cómo funcionan estos scripts en dicho proceso.

¿Qué es el análisis de un equipo Windows accedido en un ciberataque?

El análisis de un equipo Windows accedido en un ciberataque es el proceso de examinar y comprender la actividad maliciosa que ha tenido lugar en un sistema operativo Windows después de haber sido comprometido por un atacante. Este análisis se realiza con el objetivo de determinar el alcance del ataque, identificar las tácticas utilizadas por el atacante, recopilar evidencia forense y tomar medidas para remediar los efectos del ciberataque.

Tareas implicadas en el análisis de un equipo Windows

Durante el análisis de un equipo Windows accedido en un ciberataque, se llevan a cabo diversas tareas, que pueden incluir:

- Recopilación de evidencia: se recopilan y preservan los datos relevantes, como registros del sistema, archivos, registros de eventos y otros artefactos que puedan proporcionar información sobre la actividad del atacante.

- Análisis de malware: si se ha detectado malware en el sistema comprometido, se lleva a cabo un análisis exhaustivo para comprender su funcionalidad, comportamiento y objetivos.

- Análisis de registros y eventos: se examinan los registros del sistema y los eventos registrados para reconstruir la secuencia de eventos y determinar cómo se llevó a cabo el ataque.

- Reconstrucción de actividades: se busca reconstruir las acciones realizadas por el atacante, desde el punto de entrada inicial hasta las etapas posteriores del ataque. Esto implica analizar el acceso a archivos, los cambios en la configuración del sistema, la ejecución de comandos y la creación de cuentas de usuario adicionales, entre otros.

- Identificación de vulnerabilidades explotadas: se investiga y determina qué vulnerabilidades o debilidades en el sistema aprovechó el atacante para obtener acceso al sistema.

- Análisis de tráfico de red: se relaciona con el equipo comprometido para identificar conexiones sospechosas, comunicaciones maliciosas o cualquier actividad anómala.

WinEnum

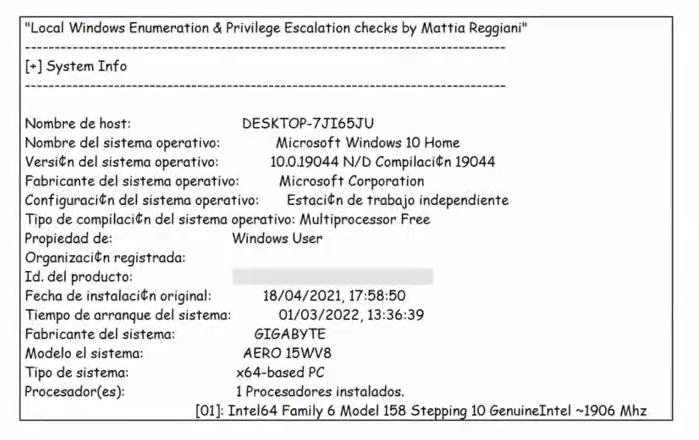

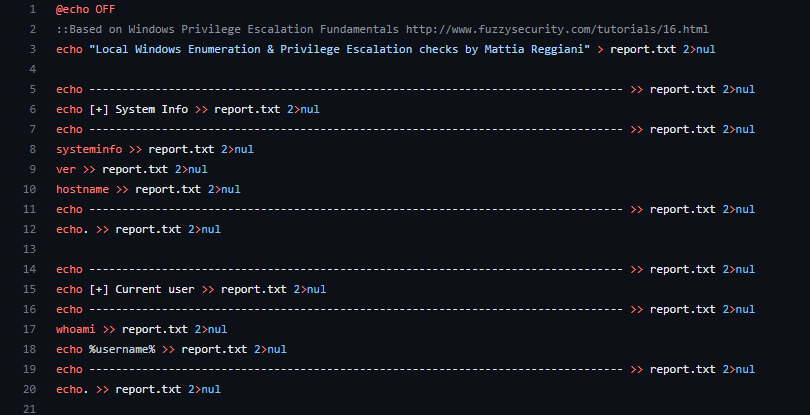

WinEnum es una herramienta de enumeración de Windows que se utiliza para recopilar información detallada sobre un sistema operativo Windows comprometido durante una evaluación de seguridad o un ejercicio de intrusión y, por tanto, sirve para hacer el análisis de un equipo Windows accedido en un ciberataque. Proporciona una visión completa de la configuración del sistema, los servicios en ejecución, los usuarios y grupos, las políticas de seguridad, las conexiones de red y otros aspectos relevantes para el análisis y la evaluación de seguridad.

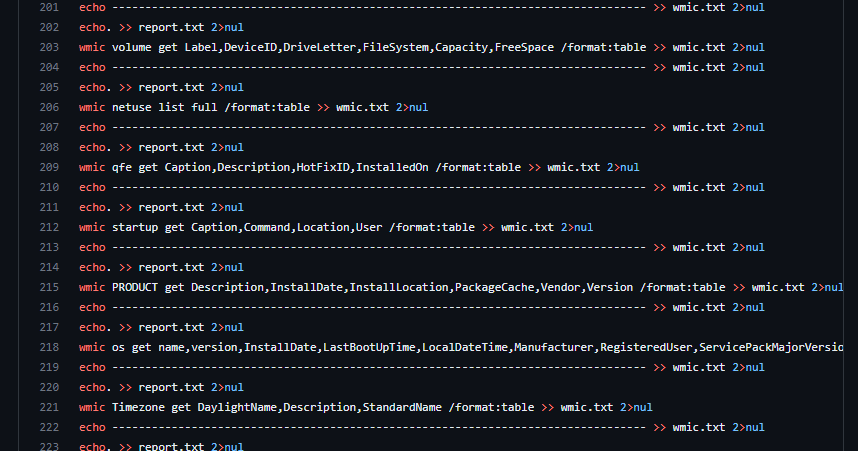

La herramienta WinEnum se utiliza para recopilar información a través de varias técnicas y comandos del sistema operativo en el análisis de un equipo Windows accedido en un ciberataque. Estas técnicas son:

- Enumeración del sistema: WinEnum recopila información sobre la versión y el parche del sistema operativo Windows, la arquitectura del sistema (32 bits o 64 bits), información del hardware, configuración de BIOS y detalles del fabricante.

- Enumeración de servicios: la herramienta recopila información sobre los servicios en ejecución en el sistema, incluidos los servicios del sistema y los servicios de terceros. Esto puede incluir detalles como el nombre del servicio, su estado, el usuario asociado, la descripción y los permisos asignados.

- Enumeración de usuarios y grupos: WinEnum muestra los usuarios y grupos locales y de dominio presentes en el sistema operativo Windows. Esto puede incluir detalles como el nombre de usuario, el SID (identificador de seguridad), los grupos a los que pertenece y los privilegios asignados.

- Enumeración de políticas de seguridad: la herramienta recopila información sobre las políticas de seguridad aplicadas en el sistema, incluidas las políticas de contraseñas, los derechos de usuario, las políticas de auditoría y otras configuraciones relacionadas con la seguridad.

- Enumeración de conexiones de red: WinEnum proporciona detalles sobre las conexiones de red activas en el sistema, donde se incluyen los puertos abiertos, las conexiones establecidas, los servicios en escucha y otros detalles de red relevantes.

El análisis de un equipo Windows accedido en un ciberataque logra ser un factor determinante en los ejercicios de intrusión, siempre que se lleve a cabo de forma correcta. Si te ha gustado el tema y quieres saber más sobre temáticas de ciberseguridad similares a esta, accede a nuestro Ciberseguridad Full Stack Bootcamp para convertirte en todo un profesional del mundillo IT. Con esta formación de alta intensidad, nuestros profesores expertos te enseñarán todo lo que necesitas, a nivel teórico y práctico, para impulsar tu carrera en muy poco tiempo. ¡Pide más información y da el paso que cambiará tu futuro!