En este artículo te enseñaremos cómo hacer análisis forense de las passwords de un sistema iOS. Las contraseñas o passwords de un sistema iOS son una forma de autenticación que le permite a los usuarios proteger su información personal y restringir el acceso no autorizado a su dispositivo o a las cuentas de usuario.

Passwords de un sistema iOS

En iOS, las contraseñas pueden ser requeridas en varias situaciones, entre las cuales se incluyen:

- Para desbloquear la pantalla de inicio del dispositivo.

- Para acceder a ciertas aplicaciones que requieren una contraseña.

- Para realizar compras en la App Store o iTunes Store.

- Para conectarse a redes wifi o VPN seguras.

Las contraseñas de un sistema iOS están encriptadas y protegidas por medidas de seguridad adicionales, como la autenticación de dos factores y la función de eliminación automática de datos después de varios intentos fallidos de ingreso de la contraseña. Además, es posible utilizar el gestor de contraseñas integrado de iOS para generar contraseñas seguras y almacenarlas de forma segura.

Análisis forense de las passwords de un sistema iOS

El análisis forense de las passwords de un sistema iOS es un proceso que puede utilizarse para recuperar las contraseñas almacenadas en un dispositivo iOS. Este proceso puede ser útil en investigaciones criminales o en situaciones en las que se requiere el acceso a información protegida por contraseña.

Sin embargo, es importante tener en cuenta que, en la mayoría de los casos, el acceso a las passwords de un sistema iOS está restringido y protegido por medidas de seguridad, como la encriptación y la autenticación de dos factores. Esto significa que el acceso a las contraseñas solo puede obtenerse con el permiso del propietario del dispositivo o con una orden judicial.

Si se dispone de acceso legal al dispositivo, el análisis forense de las passwords de un sistema iOS puede realizarse empleando herramientas de software especializadas, como Cellebrite o Oxygen Forensic Detective. Estas herramientas pueden extraer la información del dispositivo y emplear técnicas de fuerza bruta o de diccionario para descifrar las contraseñas almacenadas en el dispositivo.

Técnica de fuerza bruta

🔴 ¿Quieres entrar de lleno a la Ciberseguridad? 🔴

Descubre el Ciberseguridad Full Stack Bootcamp de KeepCoding. La formación más completa del mercado y con empleabilidad garantizada

👉 Prueba gratis el Bootcamp en Ciberseguridad por una semanaEs un método utilizado para intentar descubrir una contraseña mediante la prueba de todas las posibles combinaciones hasta encontrar la correcta. Esta técnica se utiliza normalmente cuando se tiene acceso a una lista de contraseñas cifradas, pero no se dispone de la clave de descifrado.

La técnica de fuerza bruta funciona mediante el uso de software especializado que prueba miles o incluso millones de combinaciones posibles de caracteres para intentar descubrir la contraseña correcta. Este proceso puede tomar mucho tiempo, ya que depende de la longitud y la complejidad de la contraseña y del poder de procesamiento del hardware utilizado.

En el caso de las contraseñas almacenadas en dispositivos iOS, el sistema operativo utiliza técnicas de encriptación y salting para hacer más difícil el descifrado por fuerza bruta. La encriptación transforma la contraseña en una serie de caracteres cifrados que no pueden ser entendidos sin la clave de descifrado. El salting añade una cadena aleatoria a la contraseña antes de encriptarla, lo que dificulta aún más el proceso de descifrado por fuerza bruta.

Técnica de diccionario

Es un método utilizado para intentar descubrir una contraseña mediante la prueba de palabras y combinaciones de palabras comunes que se encuentran en diccionarios o listas de palabras. Esta técnica se utiliza cuando se sospecha que la contraseña es una palabra común o una combinación de palabras fácil de adivinar.

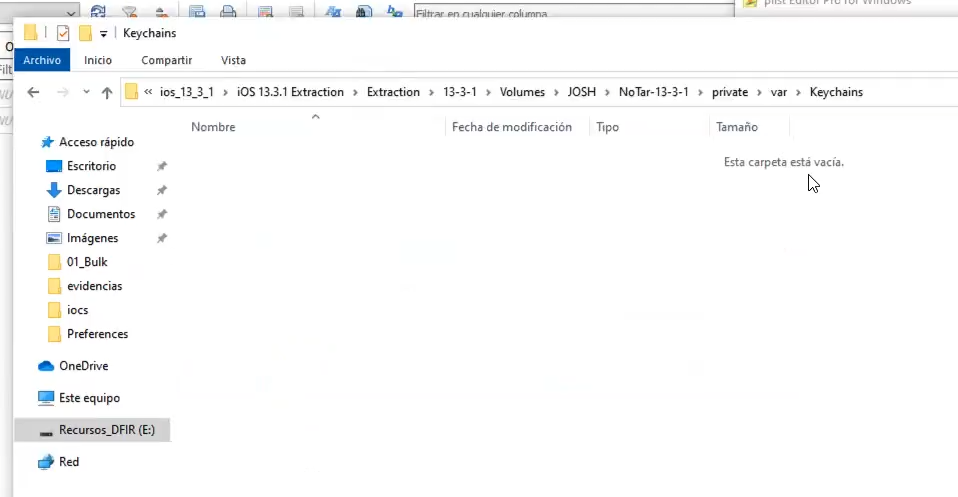

Carpetas donde se almacenan las passwords

Existen varias carpetas en las que se pueden almacenar las passwords de un sistema iOS. Veamos cuáles son:

- En el caso de

/private /etc /master.passwd y /private /etc /passwd, al utilizar JohnTheRipper o cualquier otra herramienta para crackear passwords, podremos obtener las claves del sistema. - En la carpeta

/private /var /Keychains/localizamos los archivos TrustStore.sqlite3, keychain-2.db y ocspcache.sqlite3, donde veremos en texto plano algunas contraseñas utilizadas por las aplicaciones instaladas. - En la carpeta

/private /var /root /Library /Lockdownencontramos los certificados públicos y privados del dispositivo.

¿Cómo seguir aprendiendo sobre ciberseguridad?

Ya hemos visto qué son las passwords de un sistema iOS, cómo hacer análisis forense con ellas, en qué carpetas se guardan y algunas herramientas útiles para los procesos de desencriptar y crackear. Si quieres seguir formándote para convertirte en todo un experto de la seguridad informática, no te pierdas nuestro Ciberseguridad Full Stack Bootcamp. Con esta formación intensiva lograrás destacar en el sector IT en cuestión de meses. ¡Pide ahora mismo más información y atrévete a impulsar tu futuro profesional!