¿Sabes qué es y cómo es el funcionamiento de Kerberos? Kerberos es un protocolo de autenticación de red muy utilizado en entornos informáticos para verificar la identidad de los usuarios y garantizar la seguridad de las comunicaciones. Para que aprendas a utilizarlo, a continuación te explicaremos el funcionamiento de Kerberos.

Funcionamiento de Kerberos

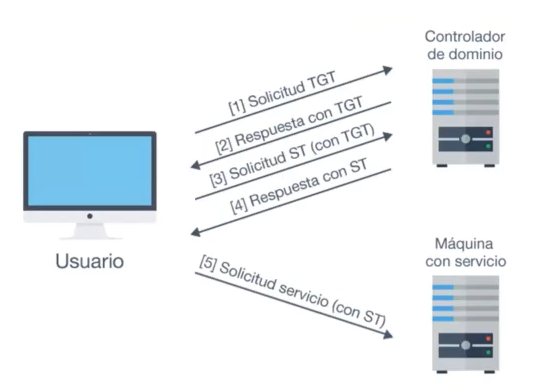

En entornos con Kerberos existe un servidor Key Distribution Center (KDC), que es el encargado de autenticar a los usuarios y de repartir los tickets para que estos se autentiquen en las máquinas. Habitualmente, en entornos con directorio activo, el KDC es el controlador de dominio (DC).

Por otro lado, existen los service tickets, que permiten autenticarse en un servicio, y los ticket granting ticket (TGT), que sirven para autenticarse contra Kerberos y obtener los ST para los diferentes servicios.

El Key Distribution Center (KDC)

En el funcionamiento de Kerberos está implicado el Key Distribution Center, un componente central en el protocolo Kerberos que se encarga de la autenticación y la distribución de claves en un entorno de red. Es un servidor de confianza que emite tickets de autenticación y gestiona las claves criptográficas utilizadas para establecer sesiones seguras entre los clientes y los servidores.

El KDC consta de dos componentes principales:

- Authentication Server (AS): es responsable de la autenticación inicial de los usuarios. Cuando un cliente desea acceder a un servicio, envía una solicitud al AS proporcionando su nombre de usuario. El AS verifica la identidad del cliente y genera un ticket de autenticación, que contiene un identificador único y una clave de sesión para el cliente.

- Ticket-Granting Server (TGS): se encarga de emitir tickets de servicio que permiten a los clientes acceder a los servicios solicitados. Una vez que el cliente ha obtenido el ticket de autenticación del AS, lo presenta al TGS junto con una solicitud para un ticket de servicio específico. El TGS autentica al cliente nuevamente, verifica el ticket de autenticación y genera un ticket de servicio, que contiene la información necesaria para acceder al servicio solicitado.

El KDC utiliza criptografía de clave simétrica para proteger la comunicación entre el cliente y el servidor. Las claves utilizadas en el proceso de autenticación y cifrado son generadas y gestionadas por el KDC.

Los service tickets como parte del funcionamiento de Kerberos

🔴 ¿Quieres entrar de lleno a la Ciberseguridad? 🔴

Descubre el Ciberseguridad Full Stack Bootcamp de KeepCoding. La formación más completa del mercado y con empleabilidad garantizada

👉 Prueba gratis el Bootcamp en Ciberseguridad por una semanaLos service tickets (también conocidos como tickets de servicio) son componentes clave del protocolo Kerberos. Se utilizan para permitirle a un usuario autenticado acceder a servicios específicos en una red segura.

Cuando un usuario se autentica correctamente en el sistema de autenticación de Kerberos, se emite un ticket de autenticación llamado Ticket Granting Ticket (TGT). El TGT es un token criptográfico que contiene información sobre la identidad del usuario y una clave de sesión compartida entre el usuario y el servidor de autenticación de Kerberos.

Una vez que el usuario tiene el TGT, puede solicitar service tickets para acceder a servicios específicos en la red. Cuando el usuario desea acceder a un servicio en particular, envía una solicitud al servidor de tickets de Kerberos para obtener un service ticket para ese servicio en particular. El servidor de tickets de Kerberos verifica la validez del TGT del usuario y, si es válido, emite un service ticket.

El pass-the-ticket en el funcionamiento de Kerberos

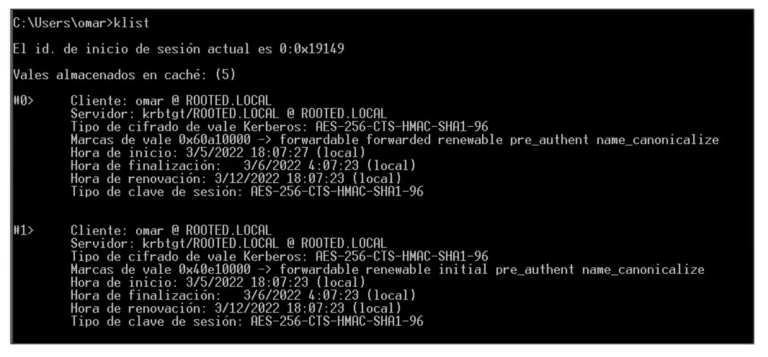

La técnica pass the ticket consiste en obtener un ticket de usuario y usarlo para obtener acceso a los recursos para los que el usuario tenga permisos. Esto generalmente se lleva a cabo obteniendo el ticket TGT de un usuario, incluido en el funcionamiento de Kerberos. Si el atacante se hace con un ticket ST, el ataque podría fallar, porque cuenta con ciertas protecciones.

Antes de obtener los ticket y usarlos, es común identificar si el equipo cuenta con tickets TGT que puedan emplearse. Es posible hacer uso del comando klist para ello.

¿Quieres seguir aprendiendo?

El funcionamiento de Kerberos implica muchos factores que puedes seguir estudiando a través de nuestro Ciberseguridad Full Stack Bootcamp, donde descubrirás la mejor manera de proteger los sistemas. Con la guía de esta formación de alta intensidad y nuestros profesores expertos en el sector, dominarás la teoría y la práctica que necesitas para impulsar tu carrera en el mundo IT en pocos meses. ¡Solicita información y atrévete a cambiar tu vida ya mismo!