GTFOBins es un proyecto de seguridad que recopila y documenta técnicas de escape (Get The F**k Out) para diferentes sistemas operativos y programas populares. Está diseñado para ayudar a los profesionales de seguridad y a los administradores de sistemas a comprender cómo los atacantes pueden aprovechar las configuraciones y funciones inseguras de estos sistemas y programas, con el fin de obtener acceso privilegiado o ejecutar comandos con mayores privilegios.

A continuación, veremos qué es GTFOBins, en qué consiste esta herramienta y cómo aprovecharla.

¿En qué consiste GTFOBins?

El proyecto GTFOBins lo inició el investigador de seguridad francés Stéphane Chazelas, en 2015. La idea detrás de GTFOBins es proporcionar una referencia exhaustiva de técnicas de escape específicas para sistemas operativos Unix y programas comunes utilizados en entornos Unix.

GTFOBins se centra principalmente en sistemas operativos basados en Unix (como Linux, macOS y FreeBSD) y en programas comunes de línea de comandos y utilidades de sistema, como bash, sudo, find o awk, entre otros. Proporciona una lista organizada de comandos y técnicas específicas que un atacante puede usar para explotar una configuración o funcionalidad insegura en un sistema o programa determinado.

¿Cómo funciona?

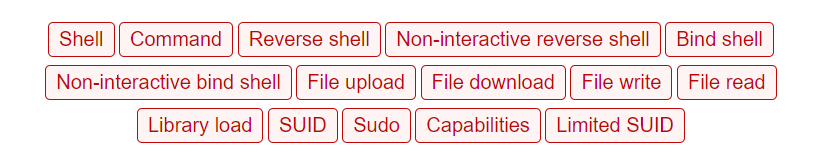

La documentación de GTFOBins se estructura como una lista organizada de programas y comandos populares, además de las técnicas de escape asociadas que se pueden utilizar para aprovechar configuraciones inseguras o comportamientos no deseados en esos programas. Allí se describen los requisitos previos, las formas de explotar una configuración específica y las precauciones necesarias para evitar ser detectado.

Estas técnicas de escape pueden involucrar el abuso de características como permisos inseguros, configuraciones de archivo incorrectas, opciones poco conocidas o configuraciones predeterminadas débiles. Al proporcionar ejemplos claros de comandos y combinaciones de parámetros, GTFOBins le permite a los profesionales de seguridad y a los administradores de sistemas comprender cómo un atacante podría aprovechar estas vulnerabilidades.

🔴 ¿Quieres entrar de lleno a la Ciberseguridad? 🔴

Descubre el Ciberseguridad Full Stack Bootcamp de KeepCoding. La formación más completa del mercado y con empleabilidad garantizada

👉 Prueba gratis el Bootcamp en Ciberseguridad por una semanaEl objetivo de GTFOBins es educar y concienciar sobre las debilidades en la configuración de sistemas y programas comunes. Al conocer estas técnicas, los profesionales de seguridad pueden auditar sus sistemas, aplicar las mejores prácticas de seguridad y fortalecer las configuraciones para evitar posibles abusos.

¿Qué se puede hacer con GTFOBins?

Estas son algunas de las cosas que se pueden hacer con esta herramienta:

- Auditoría de seguridad: permite evaluar la seguridad de tus sistemas Unix al identificar configuraciones inseguras y características que podrían explotarse para una elevación de privilegios.

- Investigación de vulnerabilidades: es una excelente herramienta para investigar y comprender las técnicas de escape utilizadas por atacantes en sistemas Unix.

- Educación y aprendizaje: es una valiosa fuente de información para profesionales de seguridad y administradores de sistemas que deseen expandir sus conocimientos sobre las debilidades y las técnicas de escape en sistemas Unix. Puedes utilizar GTFOBins para aprender cómo los atacantes pueden aprovechar configuraciones inseguras y cómo implementar medidas de seguridad adecuadas para prevenir estos ataques.

- Mejora de la configuración y seguridad: al comprender las técnicas de escape documentadas en GTFOBins, puedes aplicar las mejores prácticas de seguridad y fortalecer la configuración de tus sistemas Unix.

En definitiva, GTFOBins es una herramienta con múltiples funcionalidades que puede sernos de gran utilidad en nuestros procesos de seguridad informática. Si te gustaría seguir aprendiendo sobre este y otros muchos temas relacionados con el acceso seguro a sistemas, no te pierdas nuestro Ciberseguridad Full Stack Bootcamp. Con la guía de esta formación intensiva e íntegra, en la que te instruirás a nivel teórico y práctico con el acompañamiento de profesores expertos, en pocos meses lograrás ser un gran profesional IT. ¡Solicita ya más información y transforma tu futuro!