La shadow copy es una instantánea de volumen o volume shadow copy service (VSS). Es una propiedad que funciona con sistemas operativos Windows y se aplicó a partir de Windows Vista. Uno de los problemas que tiene la shadow copy es que no está habilitada en Windows 8, Windows 10 y Windows Server 2012.

Veamos en este artículo un poco más a fondo qué son las shadow copies, los componentes de Windows necesarios para que funcione y todo lo relacionado con este curioso término.

¿Qué es la shadow copy?

La shadow copy funciona mediante la creación de instantáneas del volumen en un momento determinado, que se guardan como copias de solo lectura en otro lugar del disco. Estas instantáneas son imágenes exactas del sistema de archivos en ese momento y se pueden utilizar para restaurar archivos o carpetas individuales, o incluso para restaurar todo el volumen en caso de un desastre.

La shadow copy se utiliza comúnmente como una herramienta de recuperación de desastres para restaurar archivos o volúmenes enteros en caso de una falla del sistema o una pérdida de datos. También se puede utilizar para realizar copias de seguridad de datos importantes, lo que ayuda a proteger los datos

Shadow copy: generalidades

La shadow copy permite crear copias de seguridad de los archivos, es decir, guardan una copia instantánea de un momento determinado de los archivos. Por este motivo, también se llaman copias ocultas, dado que en el historial de archivos dentro del disco duro no se ven reflejadas como tal.

Asimismo, la shadow copy también permite les recuperar información a los administradores volviendo al punto del pasado. Funciona como un sistema de backup automático y transparente para el usuario.

🔴 ¿Quieres entrar de lleno a la Ciberseguridad? 🔴

Descubre el Ciberseguridad Full Stack Bootcamp de KeepCoding. La formación más completa del mercado y con empleabilidad garantizada

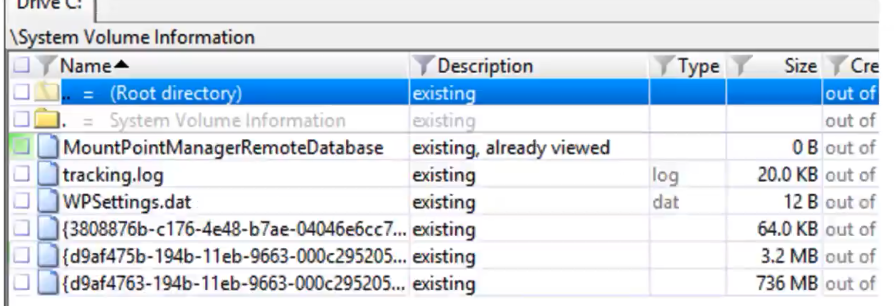

👉 Prueba gratis el Bootcamp en Ciberseguridad por una semana¿Dónde se encuentra alojada la shadow copy? Se encuentra en la carpeta del directorio raíz. Veamos:

Si vemos estos ficheros dentro de la ruta seleccionada, significa que tenemos una shadow copy, o incluso varias, y que podemos obtener información de un estado anterior del sistema.

Cada vez que se crea una shadow copy se crea un fichero y, dependiendo de los cambios que haya en el sistema o en la ruta de configuración, la shadow copy será un fichero más grande o más pequeño.

En la imagen vemos, por ejemplo, que hay un fichero más pequeño que otro. Esto es porque, probablemente ,cuando se tomó otra instantánea no hubo una modificación excesiva de ficheros, por lo cual el tamaño de uno respecto al otro es bastante menor.

Análisis de la shadow copy

ShadowCopyViewer

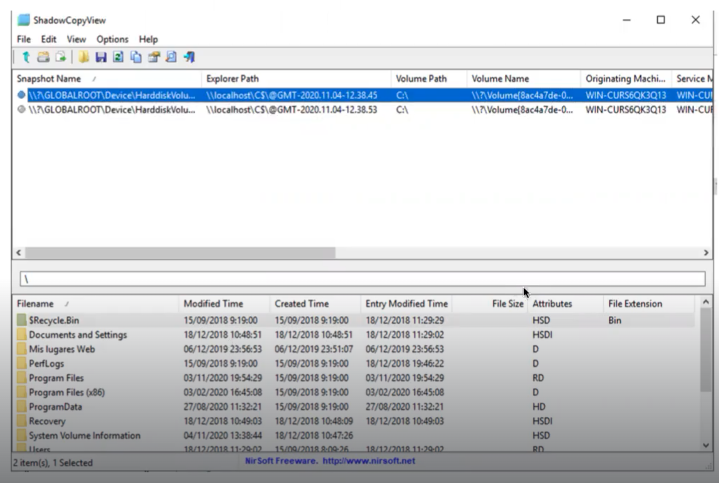

Para analizar las shadow copies sobre un sistema vivo se utiliza un software denominado ShadowCopyViewer.

Veamos un ejemplo de cómo veríamos unas shadow copies:

Vemos que tenemos dos shadow copies diferentes. Si analizamos la primera, tendríamos todo el árbol de directorios, es decir, todas las carpetas que están incluidas dentro de las shadow copies. Esto es posible porque le podemos decir que nos haga una shadow copy del disco entero o que nos la haga de ciertas carpetas de manera particular. En caso de que fuera del disco entero, veríamos la carpeta C.

Después de la primera shadow copy, solo se almacenan aquellos ficheros que hayan sido modificados. Esto significa que los ficheros que no hayan sido modificados o que no se encuentren en nuestra carpeta no se almacenan en una respectiva shadow copy y, por tanto, no podríamos obtener información de los mismos.

ShadowExplorer

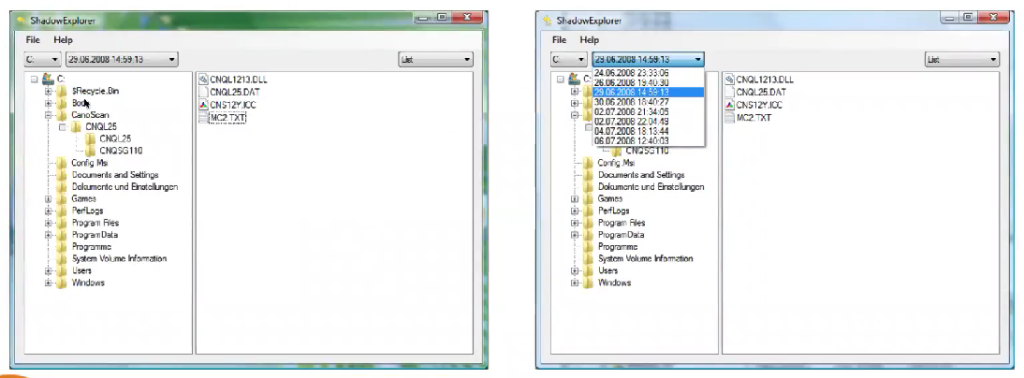

También existe otra herramienta para analizar shadow copies. Su nombre es ShadowExplorer.

Este programa funciona más de forma gráfica. También podemos observar que, en caso de tener varias shadow copies, cada una tiene una fecha y podemos escoger, entre las diferentes shadow copies, cuál es la que queremos recuperar; todo por medio de la fecha.

No podríamos decir a ciencia cierta cuál de estas herramientas es mejor, ya que cada una cumple una función muy distinta. Lo importante es que elijamos bien, en función de las necesidades que tengamos en ese momento y teniendo en cuenta los pros y los contra de cada uno de los programas.

¿Cómo seguir aprendiendo sobre ciberseguridad?

Ya hemos visto qué es la shadow copy y cómo analizarla. Si quieres seguir aprendiendo sobre distintas áreas de la seguridad informática, aquí tenemos la formación intensiva e íntegra ideal para ti. Accede a nuestro Ciberseguridad Full Stack Bootcamp y descubre cómo puedes convertirte en todo un profesional IT en pocos meses con el acompañamiento constante de profesores expertos en el mundillo. ¡Solicita ahora mismo más información y da el paso que transformará tu futuro!