La seguridad de la información ya no puede basarse en la confianza. En un mundo donde las amenazas cibernéticas evolucionan constantemente y los ataques internos son una realidad, las organizaciones deben adoptar un enfoque radicalmente diferente: Zero Trust. Este modelo de seguridad parte de un principio claro: no se confía en nadie por defecto, ni dentro ni fuera de la red corporativa.

En este artículo, exploraremos qué es Zero Trust, por qué se ha convertido en una necesidad y cómo implementarlo de manera efectiva para proteger datos y sistemas críticos.

¿Qué es Zero Trust y por qué es tan importante?

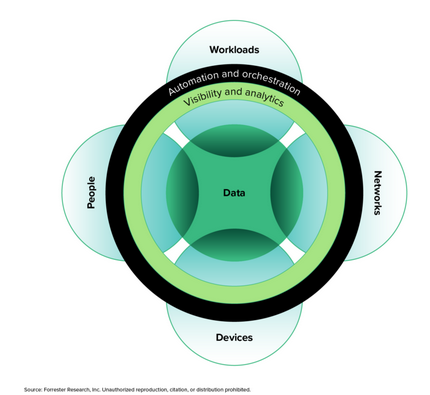

El modelo Zero Trust es un enfoque de ciberseguridad que elimina la confianza implícita y requiere una verificación continua para cada usuario y dispositivo que intente acceder a los recursos de una organización. Fue popularizado por Forrester Research y ha sido adoptado por empresas líderes en tecnología, servicios financieros y sectores gubernamentales.

Este enfoque es crucial debido a varios factores:

- El aumento del trabajo remoto: Con más empleados accediendo a sistemas corporativos desde redes no seguras, confiar en una red interna ya no es viable.

- Crecimiento de los ataques cibernéticos: Según un informe de IBM, el 83% de las organizaciones han sufrido más de una brecha de seguridad en los últimos años.

- Complejidad de las infraestructuras TI: La adopción de la nube y los entornos híbridos ha difuminado los perímetros tradicionales de seguridad.

Principios fundamentales de Zero Trust

Para implementar Zero Trust de manera efectiva, se deben seguir estos principios clave:

- Verificación continua y autenticación fuerte: El acceso debe basarse en la identidad del usuario, el estado del dispositivo y otros factores de riesgo. Métodos como MFA (autenticación multifactor) y autenticación sin contraseña refuerzan la seguridad.

- Acceso con privilegios mínimos: Cada usuario o sistema debe tener solo los permisos necesarios para realizar sus funciones. Esto minimiza el impacto de un posible ataque.

- Microsegmentación de la red: En lugar de confiar en una única red interna segura, se dividen los recursos en segmentos más pequeños, restringiendo el acceso entre ellos.

- Supervisión y análisis en tiempo real: Zero Trust requiere un monitoreo continuo del tráfico de red y del comportamiento de los usuarios, detectando y respondiendo rápidamente a actividades sospechosas.

¿Cómo implementar Zero Trust en una organización?

Adoptar Zero Trust no es un proceso instantáneo, pero se puede abordar mediante los siguientes pasos:

- Identificar activos y datos críticos: Comprender qué información y sistemas requieren la máxima protección.

- Mapear flujos de acceso: Analizar cómo los usuarios, dispositivos y aplicaciones interactúan con los datos.

- Aplicar autenticación multifactor (MFA): Reducir la dependencia de contraseñas y exigir factores adicionales de verificación.

- Implementar control de acceso basado en el contexto: Evaluar el riesgo en función de la ubicación, el tipo de dispositivo y el comportamiento del usuario.

- Monitorizar y responder a amenazas: Usar herramientas de análisis de seguridad e inteligencia artificial para detectar actividades anómalas.

🔴 ¿Quieres entrar de lleno a la Ciberseguridad? 🔴

Descubre el Ciberseguridad Full Stack Bootcamp de KeepCoding. La formación más completa del mercado y con empleabilidad garantizada

👉 Prueba gratis el Bootcamp en Ciberseguridad por una semanaEmpresas como Google han adoptado Zero Trust con su iniciativa BeyondCorp, eliminando la necesidad de VPNs y permitiendo que los empleados trabajen de manera segura desde cualquier ubicación. Asimismo, el gobierno de EE. UU. ha impulsado políticas de Zero Trust para proteger infraestructuras críticas.

Zero Trust no es solo una tendencia, sino una necesidad ante el crecimiento exponencial de las ciberamenazas. La adopción de este modelo está transformando la forma en que las empresas protegen su información, haciendo que la seguridad sea más dinámica, adaptable y efectiva.

Si quieres aprender a implementar Zero Trust y otras estrategias avanzadas de ciberseguridad, el Bootcamp en Ciberseguridad de KeepCoding te ofrece formación práctica con expertos en activo. Prepárate para un sector con altísima demanda y lleva tu carrera al siguiente nivel.