En este post vamos a ver las principales características y localizaciones y cómo se haría un análisis forense en dispositivos móviles iOS. Para hacer análisis forense en dispositivos móviles iOS, debemos saber que estos están equipados con características avanzadas de seguridad, como la autenticación de dos factores y la encriptación de datos, lo que los hace muy populares en el ámbito empresarial y de la salud.

Análisis forense en dispositivos móviles iOS

Arquitectura

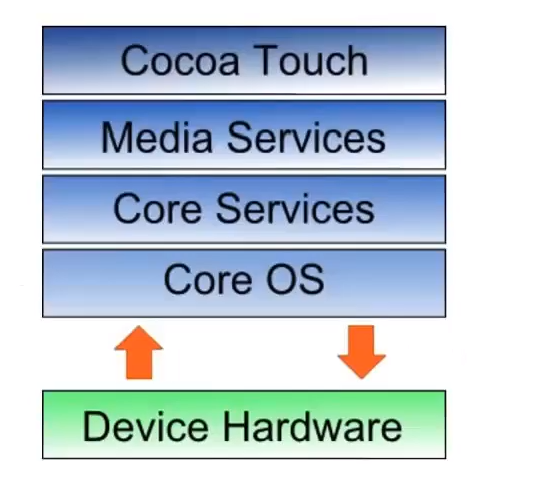

Para hacer análisis forense en dispositivos móviles iOS, debemos entender, en primera instancia, cómo funciona la arquitectura del sistema operativo de un dispositivo iOS.

Este tiene una serie de capas, Cocoa Touch, Media services, Core services y Core OS; todas estas capas se comunican con el hardware del sistema.

Cocoa touch

Cocoa Touch es un conjunto de frameworks y herramientas de desarrollo de software para la plataforma iOS de Apple, que incluye iPhone, iPad y iPod Touch. Proporciona un conjunto de bibliotecas de interfaz de usuario, funciones de gestión de eventos, herramientas de animación, servicios de red y mucho más.

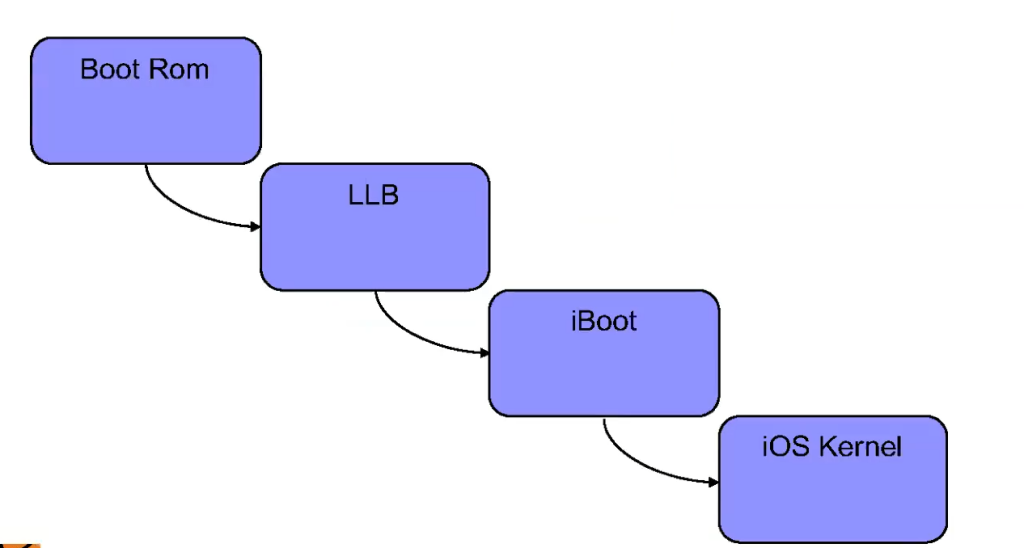

Proceso de inicialización del firmware (Secure Boot Chain)

La inicialización del firmware está cifrada, entonces lo que se hace es arrancar la ROM para poder hacer análisis forense en dispositivos móviles iOS, es decir, se bootea desde esta memoria. Una vez hecho esto, cargan las librerías (LLB), luego la parte de iBoot y, por último, el kernel de iOS que arranca y nos da el sistema operativo.

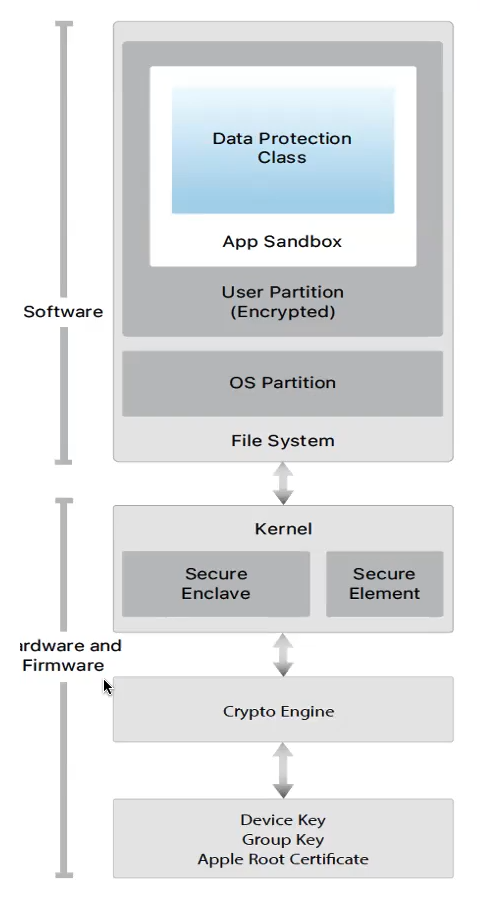

Seguridad en iOS

Esta sería la capa de seguridad que trae iOS por defecto a nivel hardware y a nivel del sistema operativo y con la que se puede hacer análisis forense en dispositivos móviles iOS.

🔴 ¿Quieres entrar de lleno a la Ciberseguridad? 🔴

Descubre el Ciberseguridad Full Stack Bootcamp de KeepCoding. La formación más completa del mercado y con empleabilidad garantizada

👉 Prueba gratis el Bootcamp en Ciberseguridad por una semanaAquí el kernel está cifrado con una clave y los elementos del kernel también están cifrados a través de un conjunto de tareas de cifrado que se almacena de forma segura en el kernel. Este cifrado se basa en la key (o llave) del dispositivo, en la key del grupo y en un certificado de Apple.

Todo esto hace que, posteriormente, el kernel tenga cifrado por software, toda la parte de datos, del sistema operativo.

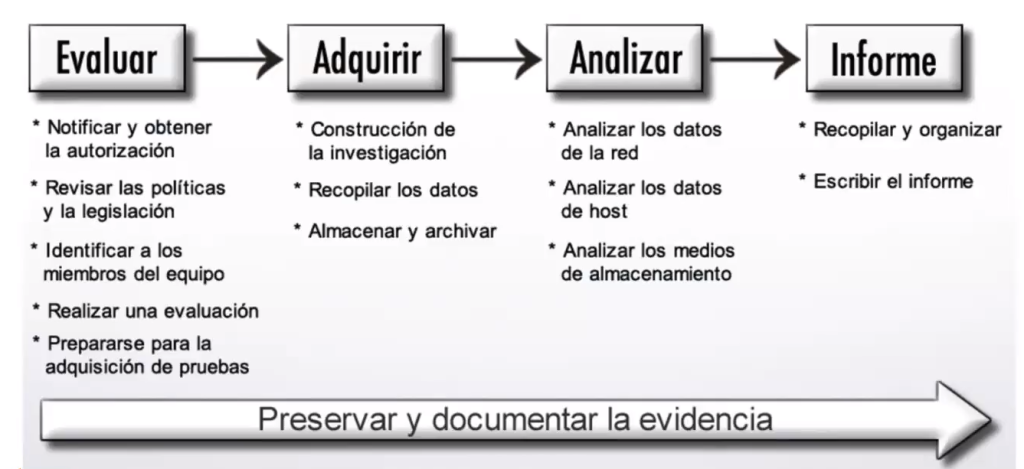

Etapas de un análisis forense

Para hacer análisis forense en dispositivos móviles iOS, debemos entender cuáles son las etapas del mismo. Básicamente, este análisis funciona igual que en un sistema Windows, Linux o en cualquier otro sistema operativo y entorno forense.

Tareas previas a la adquisición

Hay diferentes formas de adquirir un dispositivo iOS, que son la adquisición lógica o la adquisición física.

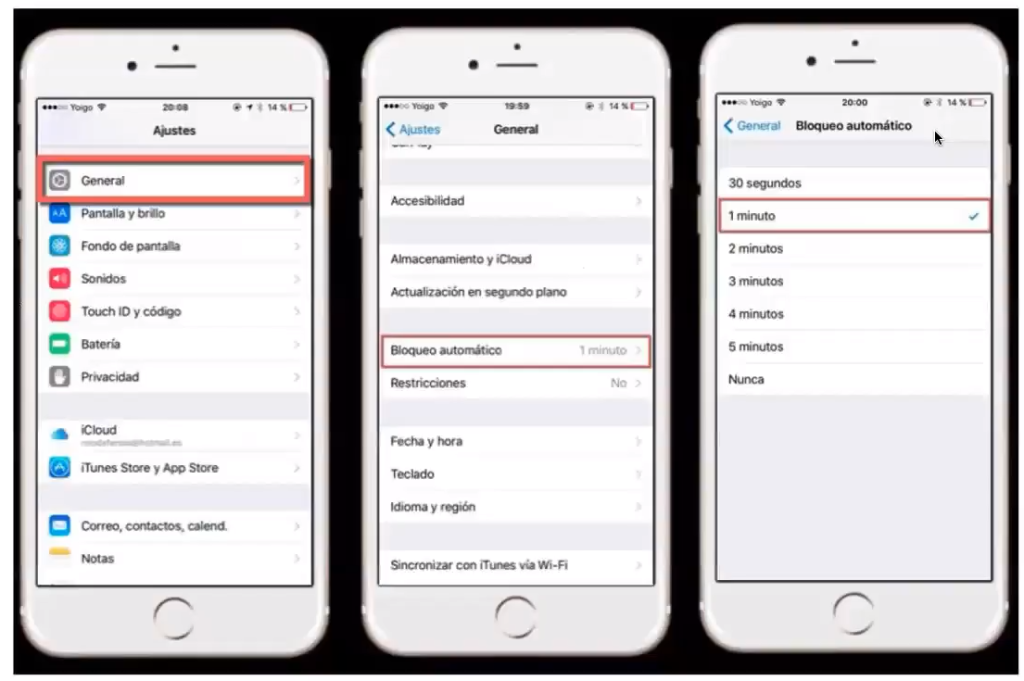

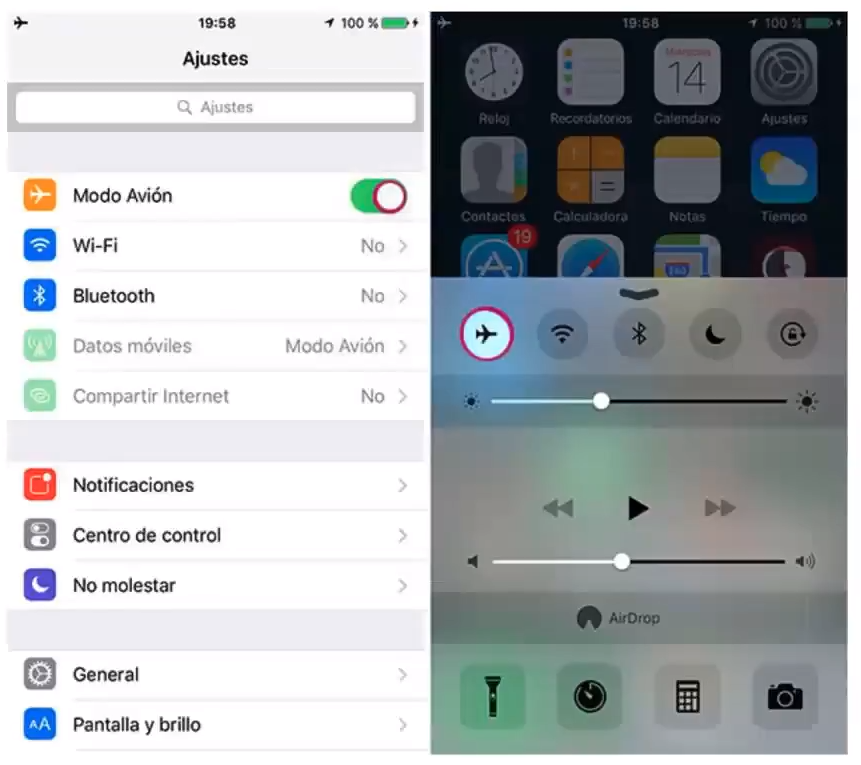

- Adquisición lógica: cuando hacemos una adquisición lógica, lo que la mayoría de los programas hacen es un backup de iTunes, por así decirlo, con toda la información. Para ello, debemos realizar siempre unas tareas previas en el dispositivo, entre las que están:

- Poner el modo avión.

- Quitar el bloqueo de la pantalla.

- Quitar la opción de «Buscar mi iPhone».

El passcode en iOS

iOS almacena los datos y gestiona la seguridad del dispositivo por medio de un passcode, el cual, hasta hace unas versiones de iOS, se podía crackear. Luego ya empezaron a ponerle un time de bloqueo cuando fallas el pin. En las primeras 5 veces, lo bloquea medio minuto, luego te bloquea uno y así sucesivamente va subiendo el tiempo. Esto supone que ya no se puedan crear combinaciones de contraseñas aleatorias para probar, por lo que no funcionan los ataques de fuerza bruta.

De igual modo, te mostraremos algunas herramientas que se podían utilizar.

Ataques por fuerza bruta

- Gecko iPhone Toolkit

- IPBOX: craquea el passcode de iOS 8.1.1

Jailbreak

El jailbreak es un conjunto de herramientas que aprovecha una vulnerabilidad del sistema. Así, se consigue acceder al dispositivo como root, es decir, con permisos de superadministrador.

Lo que podemos conseguir siendo root en el dispositivo es tener acceso a todas las particiones del sistema, a todas las carpetas y a todos los ficheros.

- Untelhered Jailbreak

Herramientas:

- RedeSn0w

- Evasi0n

- TaiG Jailbreak para iOS

- 8.1.3-8 Pangu

- https://checkra.in/

Ya hemos visto cómo hacer análisis forense en dispositivos móviles iOS. Si quieres seguir formándote en las numerosas disciplinas de la seguridad informática, no te pierdas nuestro Ciberseguridad Full Stack Bootcamp, la formación intensiva con la que conseguirás, en muy pocos meses, transformarte en un gran profesional gracias a la guía de profesores expertos en el sector IT. ¡Pide ahora más información e impulsa ya tu futuro profesional!