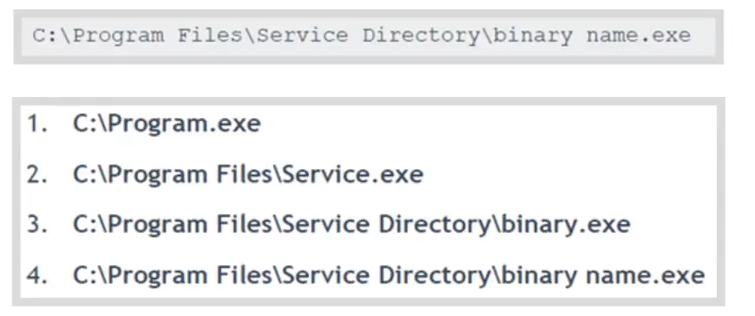

¿Sabes qué es el unquoted service path? Uno de los fallos de configuración más común en los sistemas Windows se puede encontrar en los servicios del sistema que no tienen las rutas correctamente establecidas entre comillas. Si la ruta no está entre comillas y contiene espacios, su interpretación por parte del sistema puede ser incorrecta al hacer múltiples pruebas hasta llegar a la deseada.

Si el usuario cuenta con permisos para escribir en alguna de las rutas, sería posible forzar al sistema a ejecutar el código malicioso. Este proceso se llama unquoted service path y, en este artículo, veremos en qué consiste.

¿Qué es unquoted service path?

Unquoted service path es una vulnerabilidad de seguridad que puede ocurrir en sistemas operativos Windows. Se produce cuando la ruta de acceso a un servicio de Windows no está entrecomillada correctamente en el registro del sistema.

Cuando se instala un servicio en Windows, se registra su ubicación en el registro del sistema. En situaciones normales, la ruta de acceso al servicio se encuentra entre comillas para evitar cualquier problema relacionado con espacios o caracteres especiales en la ruta. Sin embargo, en algunos casos, los desarrolladores pueden omitir las comillas al registrar la ruta de acceso al servicio.

Unquoted service path puede ser explotada por atacantes locales o con acceso al sistema para reemplazar el archivo ejecutable del servicio por otro malicioso. Dado que Windows busca el archivo ejecutable en la ruta especificada en el registro del sistema, si la ruta no está entrecomillada correctamente y contiene espacios, el sistema podría cargar el archivo malicioso en lugar del legítimo al reiniciar el servicio.

Un atacante puede aprovechar el unquoted service path al colocar un archivo ejecutable en una ubicación determinada del sistema de archivos con un nombre que imita a un servicio legítimo. Si el servicio correspondiente se inicia y el sistema no puede encontrar la ruta del ejecutable entre comillas, el sistema intentará ejecutar el archivo malicioso en lugar del archivo legítimo.

🔴 ¿Quieres entrar de lleno a la Ciberseguridad? 🔴

Descubre el Ciberseguridad Full Stack Bootcamp de KeepCoding. La formación más completa del mercado y con empleabilidad garantizada

👉 Prueba gratis el Bootcamp en Ciberseguridad por una semanaEsto puede derivar en una escalada de privilegios, ya que el archivo malicioso se ejecutará con los privilegios del servicio, lo que potencialmente podría permitir que el atacante obtuviera acceso y control total sobre el sistema comprometido.

Para tratar o prevenir el unquoted service path, se recomienda que los administradores de sistemas verifiquen y corrijan cualquier ruta de servicio que no esté entre comillas en el registro de Windows.

Consecuencias del unquoted service path

La explotación de la vulnerabilidad de unquoted service path puede tener varias consecuencias perjudiciales en un sistema comprometido:

- Ejecución de código malicioso. Al aprovechar el unquoted service path, un atacante puede hacer que el sistema ejecute un archivo malicioso en lugar del archivo legítimo que se esperaba. Esto podría permitirle al atacante ejecutar código arbitrario con privilegios elevados en el sistema comprometido.

- Escalada de privilegios. Si el servicio afectado se ejecuta con privilegios elevados, como privilegios de administrador, la ejecución de código malicioso a través del unquoted service path podría permitirle al atacante obtener los mismos privilegios. Esto le daría un control completo sobre el sistema comprometido y la capacidad de realizar acciones destructivas o robar información confidencial.

- Persistencia en el sistema. La explotación exitosa del unquoted service path puede permitir que el atacante establezca un punto de persistencia en el sistema. Al reemplazar la ruta del servicio legítimo con un archivo malicioso, el atacante puede lograr que el archivo se ejecute cada vez que se inicie el servicio, lo que garantiza que el atacante mantenga acceso al sistema incluso después de reinicios o actualizaciones.

- Daño a la reputación y pérdida financiera. Si un atacante aprovecha el unquoted service path en un entorno empresarial, puede causar daños significativos en la reputación de la organización y su imagen pública. Además, puede conllevar pérdidas financieras, debido a la interrupción de los servicios, el robo de datos confidenciales o los costes asociados con la recuperación y el refuerzo de la seguridad.

¿Quieres seguir aprendiendo?

Debemos ser cuidadosos con el manejo de la vulnerabilidad unquoted service path en nuestros ejercicios Red Team. Si quieres saber más sobre cómo manejar dicha vulnerabilidad de manera segura, accede a nuestro Ciberseguridad Full Stack Bootcamp para convertirte en todo un profesional de la seguridad informática. Con esta formación intensiva e íntegra, aprenderás todo lo necesario a nivel tanto teórico como práctico para impulsar tu carrera en poco tiempo. ¡Entra para pedir más información y cambia ya tu futuro!