Un pentester es el profesional de ciberseguridad que ataca sistemas de forma autorizada para encontrar vulnerabilidades antes de que lo haga alguien con malas intenciones. Es el perfil que las empresas contratan para conocer sus propias debilidades antes que los atacantes reales.

España registra más de 1.800 vacantes activas en ciberseguridad según el Mapa de Empleo de Fundación Telefónica, con una media salarial de 46.500 euros brutos anuales y pentesters senior que superan los 70.000 euros. El perfil de pentester o hacker ético es uno de los más demandados del sector y uno de los que mayor brecha tiene entre la oferta de puestos y la disponibilidad de talento cualificado.

Qué es un pentester y qué hace en su trabajo

Un pentester, también llamado hacker ético o profesional de pruebas de penetración, es el especialista que evalúa la seguridad de sistemas, redes y aplicaciones simulando los ataques que ejecutaría un adversario real. Su objetivo no es causar daño: es documentar las vulnerabilidades antes de que las exploten quienes sí tienen esa intención.

La diferencia entre un pentester y un hacker malintencionado no está en las técnicas: está en el permiso explícito y en el informe final. Un pentester trabaja siempre con autorización escrita, dentro de un alcance definido y con el compromiso de documentar cada hallazgo para que el cliente pueda corregirlo.

Tipos de pentester según su especialización

- Pentester de red. Evalúa la seguridad de la infraestructura de red: routers, switches, firewalls, VPNs y servicios expuestos. Busca configuraciones incorrectas, credenciales débiles y servicios desactualizados con vulnerabilidades conocidas.

- Pentester de aplicaciones web. Especializado en detectar vulnerabilidades en aplicaciones web: inyecciones SQL, XSS, fallos de autenticación, gestión insegura de sesiones y todas las categorías del OWASP Top 10. Usa Burp Suite como herramienta central.

- Pentester de aplicaciones móviles. Evalúa la seguridad de apps iOS y Android: almacenamiento inseguro de datos, comunicaciones sin cifrar, autenticación débil y vulnerabilidades específicas de cada plataforma.

- Pentester de entornos cloud. Analiza la configuración de servicios en AWS, Azure o Google Cloud: permisos excesivos, buckets públicos, credenciales expuestas y malas prácticas de IAM.

- Red Teamer. Es la especialización más avanzada del perfil ofensivo. Combina técnicas de pentesting con ingeniería social e intrusión física para simular ataques dirigidos completos contra una organización. Para profundizar en este perfil, puedes consultar nuestra guía sobre cómo convertirte en Red Teamer.

Para entender con más detalle las funciones del día a día, los tipos de análisis y cómo se diferencia del resto de perfiles del sector, el artículo qué hace un pentester cubre ese mapa de responsabilidades con ejemplos concretos.

Qué habilidades necesitas para ser un pentester

Habilidades técnicas imprescindibles

- Fundamentos de redes y protocolos. TCP/IP, modelo OSI, DNS, HTTP/S, protocolos de enrutamiento y comunicación. Un pentester que no entiende cómo funciona una red no puede detectar lo que falla en ella. Este conocimiento es la base de todo lo demás y hay que trabajarlo antes de tocar ninguna herramienta.

- Administración de Linux. El entorno de trabajo dominante en ciberseguridad ofensiva. Línea de comandos con fluidez, gestión de permisos y usuarios, procesos y servicios, configuración de red, scripting básico en Bash. Kali Linux es la distribución estándar del perfil por las más de 600 herramientas de seguridad que incluye preinstaladas.

- Scripting en Python y Bash. No hace falta ser desarrollador, pero sí dominar la lógica de programación con suficiente profundidad para leer exploits existentes, modificarlos y crear herramientas simples desde cero. Python para automatizar reconocimiento y análisis. Bash para encadenar comandos y administrar entornos.

- Conocimiento de vulnerabilidades web (OWASP Top 10). SQL injection, Cross-Site Scripting (XSS), Cross-Site Request Forgery (CSRF), fallos de autenticación, exposición de datos sensibles, componentes con vulnerabilidades conocidas. El OWASP Top 10 es la referencia estándar del mercado para pruebas de penetración en aplicaciones web.

- Active Directory y entornos Windows. La gran mayoría de las empresas usan Active Directory para gestionar usuarios y permisos. Entender cómo funciona, cómo se mapean las relaciones de confianza y cómo se escalan privilegios dentro de un dominio corporativo es imprescindible para el pentesting en entornos empresariales reales.

- Análisis de vulnerabilidades y explotación. Identificar qué versiones de software tienen vulnerabilidades conocidas, cómo se explota cada una y cómo documentar el impacto de forma que el cliente pueda entenderlo y priorizar la remediación.

- Elaboración de informes técnicos. Un pentest sin informe bien redactado no tiene valor. El informe debe ser técnicamente preciso y comprensible para perfiles no técnicos. Esta habilidad se entrena y las empresas la valoran tanto como las técnicas de ataque.

Habilidades blandas del perfil

El pensamiento analítico y la curiosidad son las dos competencias más mencionadas en los procesos de selección del sector. Un pentester pasa gran parte de su tiempo en situaciones donde la solución no está documentada y la única forma de avanzar es pensar cómo lo haría un adversario motivado con tiempo y recursos.

🔴 ¿Quieres entrar de lleno a la Ciberseguridad? 🔴

Descubre el Ciberseguridad Full Stack Bootcamp de KeepCoding. La formación más completa del mercado y con empleabilidad garantizada

👉 Prueba gratis el Bootcamp en Ciberseguridad por una semanaLa ética profesional no es opcional. Un pentester tiene acceso a información sensible, a sistemas críticos y a credenciales reales. La discreción, el respeto del alcance acordado y la responsabilidad frente al cliente son tan importantes como cualquier habilidad técnica.

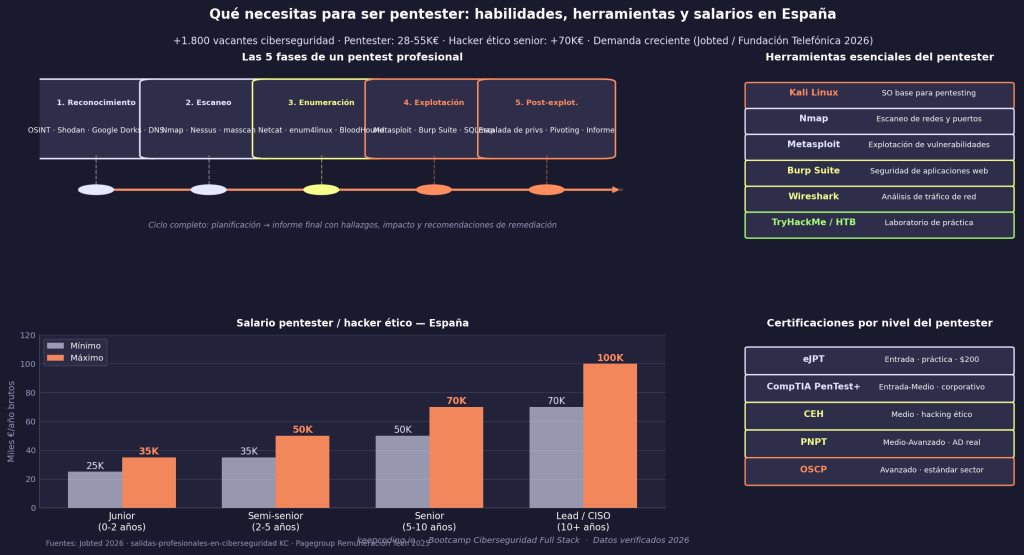

Las 5 fases de un pentest profesional

El pentesting no es una actividad libre: tiene una metodología estructurada que garantiza que el trabajo es reproducible, documentable y útil para el cliente. Conocer estas fases es parte de las habilidades que necesitas para trabajar en el sector.

- Reconocimiento. Recopilación de información sobre el objetivo sin interactuar directamente con sus sistemas. OSINT (Open Source Intelligence): búsqueda en fuentes abiertas, LinkedIn, registros DNS, Shodan, Google Dorks, certificados SSL. El objetivo es construir el mapa más completo posible del objetivo antes de lanzar ningún ataque.

- Escaneo y enumeración. Identificación activa de hosts, puertos abiertos, servicios en ejecución y versiones de software. Nmap es la herramienta de referencia. A continuación, enumeración de usuarios, grupos, recursos compartidos y configuraciones. BloodHound para mapear relaciones en entornos Active Directory. Esta fase determina la superficie de ataque real.

- Análisis de vulnerabilidades. Evaluación de qué vulnerabilidades conocidas afectan a los servicios y versiones identificadas. Escaneo con Nessus u OpenVAS para vulnerabilidades conocidas. Análisis manual de configuraciones incorrectas, credenciales débiles y fallos de lógica de negocio que los escáneres automáticos no detectan.

- Explotación. Aprovechamiento de las vulnerabilidades identificadas para obtener acceso no autorizado. Metasploit para ejecutar exploits documentados. Burp Suite para atacar aplicaciones web. SQLmap para inyecciones SQL. La explotación manual es la que demuestra la capacidad técnica real del pentester.

- Post-explotación y elaboración del informe. Una vez obtenido el acceso, escalada de privilegios, movimiento lateral y demostración del impacto real de la vulnerabilidad. Después, documentación exhaustiva: vulnerabilidades encontradas con evidencia, impacto en términos de negocio y recomendaciones concretas de remediación ordenadas por criticidad.

Para entender cómo se aplican estas fases en un ejercicio real, el artículo sobre para qué sirve el pentesting explica el contexto estratégico en el que trabaja un pentester dentro de la seguridad de una organización.

Herramientas que necesita un pentester

| Herramienta | Categoría | Para qué se usa | Nivel de entrada |

|---|---|---|---|

| Kali Linux | Sistema operativo | Distribución con +600 herramientas de seguridad preinstaladas. Entorno estándar del perfil ofensivo | Básico |

| Nmap | Reconocimiento | Escanear redes, identificar hosts activos, descubrir puertos abiertos y versiones de servicios | Básico |

| Wireshark | Análisis de tráfico | Capturar y analizar paquetes de red en tiempo real para detectar comunicaciones inseguras | Básico-Medio |

| Burp Suite | Aplicaciones web | Interceptar, modificar y analizar peticiones HTTP. Referencia absoluta para pentesting web | Medio |

| Metasploit | Explotación | Ejecutar exploits documentados contra vulnerabilidades conocidas en entornos controlados | Medio |

| SQLmap | Inyección SQL | Detectar y explotar vulnerabilidades de inyección SQL de forma automatizada | Medio |

| BloodHound | Active Directory | Mapear relaciones y rutas de escalada de privilegios en entornos Active Directory corporativos | Avanzado |

| TryHackMe / Hack The Box | Laboratorio | Plataformas de práctica con máquinas vulnerables reales. El portfolio del pentester junior | Todos los niveles |

Para ver cómo se usan estas herramientas en un pentest real desde el primer día, el artículo sobre pentesting con Kali Linux tiene una guía práctica con el proceso paso a paso.

Certificaciones para convertirte en pentester

Las certificaciones son la forma de demostrar que tus habilidades ofensivas han sido validadas por un tercero independiente. No todas tienen el mismo peso en el mercado español, y no todas encajan en el mismo momento de la carrera.

| Certificación | Nivel | Coste | Formato | Cuándo hacerla |

|---|---|---|---|---|

| eJPT | Entrada | ~$200 | 100% práctica, sin límite de tiempo | Primer hito tras consolidar los fundamentos |

| CompTIA PenTest+ | Entrada-Medio | ~$392 | Mixto, 165 min | Procesos corporativos que exigen certificación formal |

| CEH | Medio | $500-1.000 | Teórico con opción práctica | Reconocimiento en selección española y LATAM |

| PNPT | Medio-Avanzado | ~$499 | 7 días lab + 7 días informe | Demostrar capacidad en Active Directory empresarial |

| OSCP | Avanzado | ~$1.499 | 24 horas continuas sin internet | Posicionarse en el segmento senior del mercado |

Para una comparativa más detallada de cada certificación con lo que aprenderás, los consejos de preparación y qué piden las empresas españolas, puedes consultar nuestra guía completa sobre certificaciones Red Team para especializarte.

Cuánto gana un pentester en España

| Nivel | Experiencia | Bruto / año | Neto / mes (aprox.) |

|---|---|---|---|

| Junior | 0-2 años | 25.000 – 35.000 € | ~1.780 – 2.250 €/mes |

| Semi-senior | 2-5 años | 35.000 – 50.000 € | ~2.250 – 3.100 €/mes |

| Senior | 5-10 años | 50.000 – 70.000 € | ~3.100 – 3.950 €/mes |

| Hacker ético / Lead | 10+ años / especialización | 70.000 – 100.000 € | ~4.000 – 5.200 €/mes |

Fuentes: Jobted 2026 · salidas profesionales en ciberseguridad KeepCoding · Pagegroup Remuneración Tech · Convenio Estatal TIC.

Las empresas del sector financiero y las consultoras especializadas en ciberseguridad son las que mejor pagan en España para el perfil ofensivo. Un pentester con OSCP y experiencia real en ejercicios para empresas del IBEX puede superar los 70.000 euros con menos de siete años de carrera. Para ver el panorama completo de salidas profesionales y salarios en el sector, el artículo sobre salidas profesionales en ciberseguridad tiene los rangos actualizados por rol.

Cómo empezar a formarte para ser pentester

El error más habitual al empezar es instalar Kali Linux antes de entender redes. Las herramientas solo tienen sentido cuando se entiende qué están buscando y por qué. La secuencia correcta es redes y sistemas primero, herramientas después.

El portfolio de un pentester no son certificados: son writeups. Cada máquina resuelta en TryHackMe o Hack The Box, documentada y publicada online, es evidencia de que se sabe hacer el trabajo. Los reclutadores del sector buscan activamente esos perfiles en GitHub y en las comunidades de seguridad. Un candidato con 50 writeups publicados tiene más posibilidades que uno con tres certificados y GitHub vacío.

El inglés técnico es imprescindible. La documentación de todas las herramientas del stack, los writeups más completos, las comunidades más activas y las guías de preparación para el OSCP están en inglés. Quien no lo trabaja desde el principio limita sus opciones de forma significativa.

Si quieres planificar el camino completo con las fases, los recursos y el orden correcto, el artículo sobre el roadmap para trabajar en ciberseguridad cubre esa secuencia de forma organizada. Si ya tienes base técnica y te preguntas si una certificación o un bootcamp es mejor opción para tu momento actual, puedes consultar nuestra comparativa sobre certificación en ciberseguridad o bootcamp.

La Guía de pruebas de seguridad web de OWASP es la referencia técnica más rigurosa y actualizada para el pentesting de aplicaciones web y lectura obligatoria para cualquier pentester que quiera dominar el lado web.

Conclusión

En KeepCoding formamos pentesters con práctica real desde el primer módulo: redes, Linux, criptografía, hacking ético, análisis forense y respuesta a incidentes. El Bootcamp de Ciberseguridad Full Stack lleva a los estudiantes desde cero hasta el nivel de empleabilidad en siete meses, con mentoría de profesionales en activo y proyectos que construyen el portfolio que piden las empresas.

Ser pentester requiere una combinación específica de conocimientos técnicos, metodología estructurada y ética profesional que no se adquiere solo con herramientas. La base de redes y sistemas es el punto de partida sin el cual nada tiene sentido. Las herramientas, las certificaciones y el portfolio son los pasos que construyen el perfil empleable.

La demanda de pentesters cualificados en España supera con claridad a la oferta disponible. Quien recorre el camino con método y disciplina llega al mercado con un perfil que las empresas no pueden cubrir fácilmente.