El análisis forense en memoria RAM es una técnica utilizada en informática forense para investigar y analizar el contenido de la memoria RAM de un sistema informático. La memoria RAM almacena temporalmente los datos y programas que se están utilizando en un momento dado, y su análisis puede proporcionar información valiosa sobre las actividades que se llevaron a cabo en el sistema.

Veamos un poco mejor en qué consiste este análisis forense en memoria RAM.

El análisis forense en memoria RAM

En la memoria RAM se cargan todas las instrucciones que ejecuta la CPU. Se denomina memoria de acceso aleatorio, porque se puede leer o escribir en una posición de memoria cualquiera, sin que sea necesario seguir una orden para acceder (acceso secuencial) a la información de la manera más rápida posible.

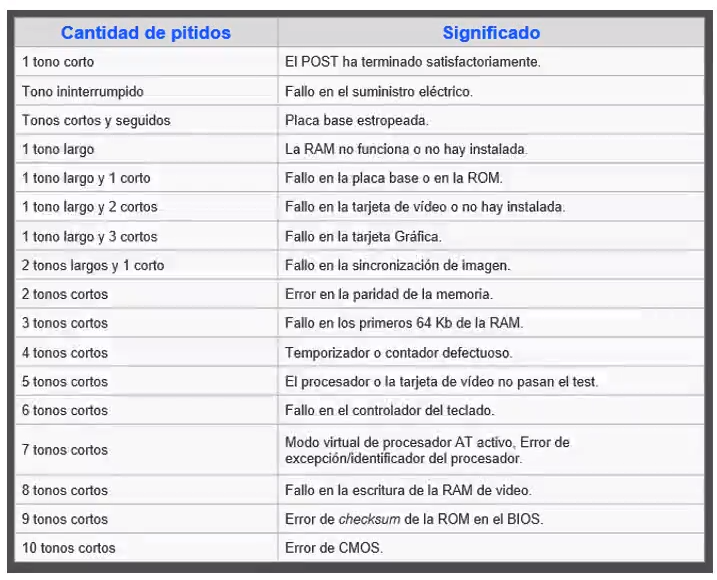

Durante el encendido del ordenador, la rutina POST (Power on self test → autoprueba de encendido) verifica que los módulos de RAM estén conectados de manera correcta. En el caso de que no existan o no se detecten los módulos, la mayoría de tarjetas (placas base) emiten una serie de sonidos que indican la ausencia de memoria principal.

Una vez terminado este proceso, BIOS realiza un test básico sobre la memoria RAM, indicando fallos mayores en la misma.

Cuando se enciende el ordenador, el microprocesador lee las primeras instrucciones desde un tipo de memoria no volátil (una memoria que no se borra), que se encuentra de fábrica en la placa madre, llamada memoria ROM (Read only memory → memoria de solo lectura).

🔴 ¿Quieres entrar de lleno a la Ciberseguridad? 🔴

Descubre el Ciberseguridad Full Stack Bootcamp de KeepCoding. La formación más completa del mercado y con empleabilidad garantizada

👉 Prueba gratis el Bootcamp en Ciberseguridad por una semanaDe la memoria ROM lee la primera instrucción, que se llama POST (power on self test → autoprueba de encendido), la cual le ordena que haga un chequeo de funcionamiento de los componentes más importantes del sistema. Como parte de esta prueba, el controlador de memoria hace una comprobación de todas las direcciones de memoria para confirmar que no hay daños físicos en sus chips, escribiendo un bit en cada celda de memoria y luego leyendo a cada uno de esos bits.

Una vez que la memoria se encuentra en funcionamiento, se carga en la misma un programa llamado BIOS (basic input output system), que provee información acerca de los dispositivos de almacenamiento con los que cuenta el ordenador.

¿Qué puede contener la RAM?

Existen muchísimas cosas que puede contener la RAM, pero hay unas de gran relevancia si nuestro interés es hacer análisis forense en memoria RAM. Estas son:

- Procesos en ejecución

- lexplore

- LSASS

- Procesos en fase de terminación

- Conexiones activas

- TCP

- UDP

- Puertos

- Datos de texto

- Ficheros mapeados

- Drivers

- Ejecutables

- Ficheros

- Objetos caché

- Direcciones web

- Contraseñas

- Comandos escritos por consola

- Elementos ocultos

- Rootkits (Userland & KernelLand)

¿En qué consiste el análisis forense en memoria RAM?

El análisis forense en memoria RAM se utiliza para investigar diversos tipos de actividades sospechosas en un sistema informático, como malware, intrusiones en la red, robo de información, actividad criminal y otros tipos de actividades maliciosas. Los analistas forenses utilizan herramientas especializadas para capturar y examinar el contenido de la memoria RAM en busca de pistas y pruebas que puedan ayudar en la investigación.

Durante el análisis forense en memoria RAM, los informáticos pueden identificar procesos en ejecución, archivos abiertos, conexiones de red, credenciales de usuario, claves de cifrado, contraseñas y otra información crítica que puede emplearse como evidencia en una investigación.

Herramientas para análisis forense en memoria RAM

Existen varias herramientas de análisis forense en memoria RAM que se utilizan comúnmente en la industria. Algunas de las herramientas más populares son:

Cada una de estas herramientas para análisis forense en memoria RAM es open source o de código abierto y funciona con una gran variedad de sistemas operativos, como Linux, Windows, Mac, etc. También sirve para trabajar en sistemas operativos de 32 y 64 bits.

Cada una tiene sus propias fortalezas y debilidades, por lo que es importante elegir la herramienta adecuada, teniendo en cuenta el trabajo en cuestión que queramos realizar.

¿Cómo seguir aprendiendo sobre ciberseguridad?

Ya hemos visto cómo funciona el análisis forense en memoria RAM. Si quieres seguir formándote en las numerosas disciplinas de la seguridad informática, no te pierdas nuestro Ciberseguridad Full Stack Bootcamp, la formación intensiva con la que conseguirás, en muy pocos meses, transformarte en un gran profesional gracias a la guía de profesores expertos en el sector IT. ¡Pide ahora más información e impulsa ya tu futuro profesional!