La mejor forma de aprender sobre ciberseguridad es con ejemplos de ataques cibernéticos. Así, podrás ver cuáles son las posibilidades de que la seguridad de tus datos y tu información sensible se vea afectada.

Ejemplos de ataques cibernéticos

Cuando empezamos a utilizar dispositivos digitales e internet, nos damos cuenta de que hay muchos ejemplos de ataques cibernéticos cuyo objetivo es robar o encriptar los datos y la información sensible de una compañía o de una persona. A continuación, te vamos a listar 7 ejemplos de ataques cibernéticos para que aprendas a identificarlos.

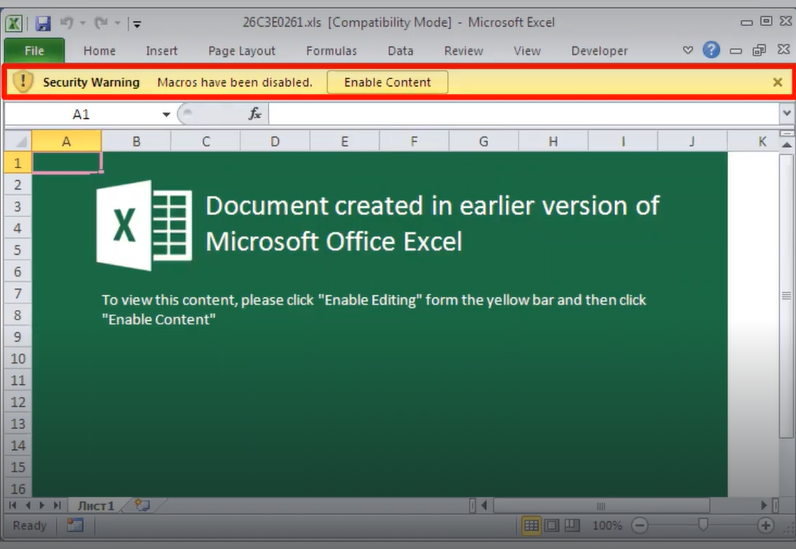

Phishing y adjuntos

Los ataques cibernéticos más recurrentes son los que se dan a través del phishing y los adjuntos. Es la principal causa por la que las empresas pueden infectarse: a partir de un correo electrónico y del adjunto que almacena el cuerpo del correo.

Este tipo de problemas son muy frecuentes cuando se envían archivos de alguna de las aplicaciones de Office, puesto que desarrollan documentos llamados macros, que funcionan como conjuntos de código, donde se pueden configurar acciones y posicionar código dentro de un archivo cualquiera.

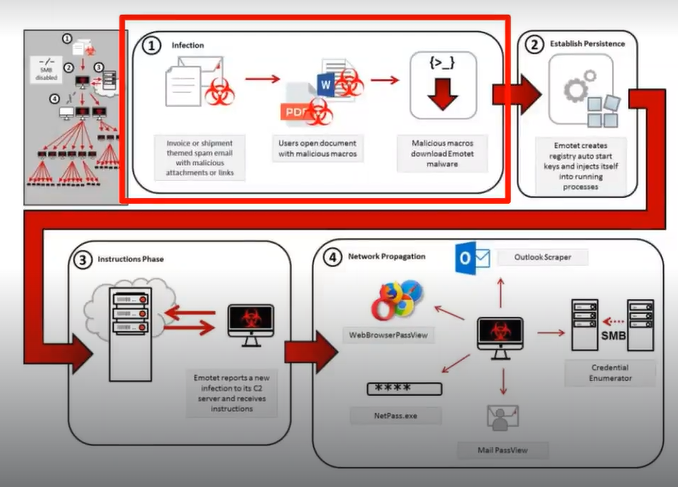

EMOTET

🔴 ¿Quieres entrar de lleno al Marketing Digital? 🔴

Descubre el Bootcamp en Marketing Digital y Análisis de Datos de KeepCoding. La formación más completa del mercado y con empleabilidad garantizada

👉 Prueba gratis el Bootcamp en Marketing Digital y Análisis de Datos por una semanaDe la mano de la anterior situación que representa un ejemplo de ataques cibernéticos, aparece lo que sucedió en Ucrania con EMOTET. Los ciberatacantes enviaban facturas de envíos a las personas y estas, usualmente, llegaban a la bandeja de Spam. Sin embargo, si no era el caso, los usuarios abrían un documento de Office que contenía los macros maliciosos y de ahí se descargaba el malware. Así empezó el problema, pues todos los reportes entraban en un proceso que infectaba al servidor y a la infraestructura en general, para después propagarse por toda la red.

SIM swapping

El SIM swapping es una estrategia en la que los atacantes llaman a la compañía telefónica de tu teléfono móvil, se hacen pasar por ti con los datos que han recogido y solicitan un duplicado de tu tarjeta SIM. De esta manera, cuando utilicen la segunda verificación, les llegará a ellos el código y podrán acceder a tus cuentas.

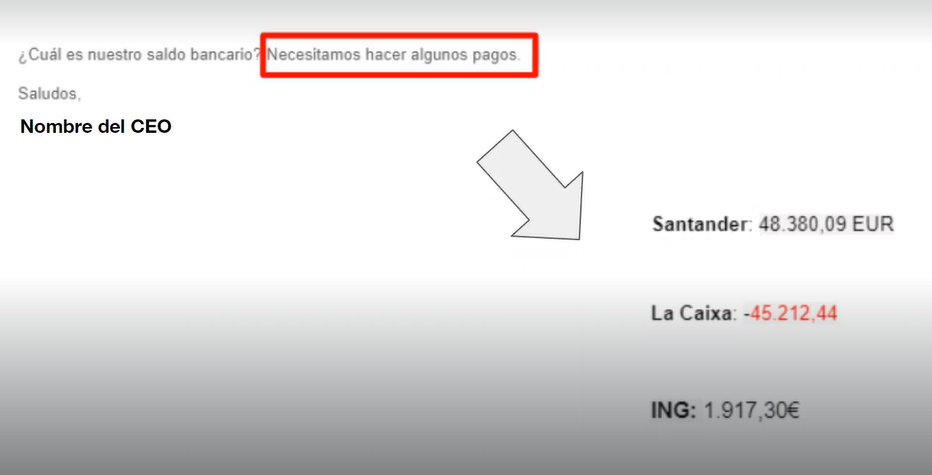

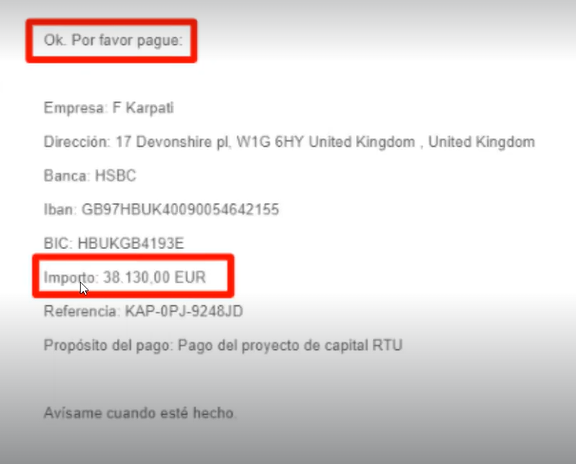

Timo del CEO

El timo del CEO es otro de los ejemplos de ataques cibernéticos de los que puede ser víctima la compañía en la que trabajas y puede afectar incluso a tus propios datos si se extrapola de otra forma, como la de un banco a un individuo. En este ataque, los ciberatacantes se hacen pasar por el CEO con un correo similar, escribiendo como él y firmando con sus datos personales. Estos correos se envían a personas específicas, las cuales pueden caer en la trampa o denunciarla. Muchas veces piden dinero o cualquier otro tipo de dato.

Un ejemplo de estos correos se puede ver a continuación:

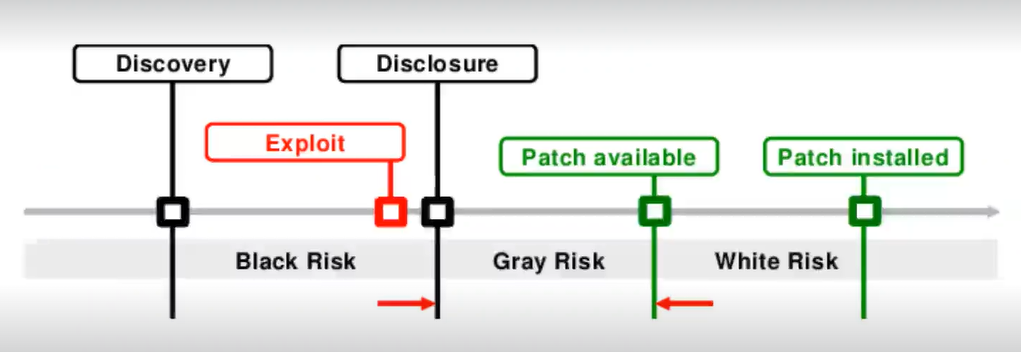

Software desactualizado

Este no es uno de los ejemplos de ataques cibernéticos como tal, sino que el software desactualizado es una de las causas por la que estos problemas suceden, pues los atacantes usualmente usan fallos conocidos y nuevos descubiertos en los distintos programas. Además, los atacantes son cada vez más rápidos, por lo que aumentan las formas más sencillas de realizar los ataques.

Black Hat SEO

Otro de los ejemplos de ataques cibernéticos más usuales es el de Black Hat SEO, que hace referencia a los ataques a web vulnerables. Es muy usual que vengan integrados con elementos como cloacking, donde el atacante puede insertar enlaces a páginas de su interés.

Denegación del servicio

La denegación del servicio o Distributed Denial of Service (DDoS) afecta a la disponibilidad y al acceso a una plataforma. Estos ataques cibernéticos suelen ser perpetrados por botnets, que son softwares encargados de controlar remotamente otro dispositivo.

Sigue aprendiendo sobre ciberseguridad

Gracias a este post has aprendido acerca de 7 ejemplos de ataques cibernéticos, de los que puedes ser víctima a nivel personal o en la empresa en la que trabajes. Por eso, es necesario que sigas explorando este tema, ya que podrías ayudar a mejorar la infraestructura de ciberseguridad para proteger los datos e información sensible. Te recomendamos echarle un vistazo a nuestro Ciberseguridad Full Stack Bootcamp, la formación con la que podrás convertirte en un experto. ¡No dejes pasar la oportunidad de especializarte y pide ya más información!