Una Política de Seguridad de la Información es el marco de reglas y controles que define cómo una organización protege sus datos, sistemas y accesos frente a riesgos internos y externos.

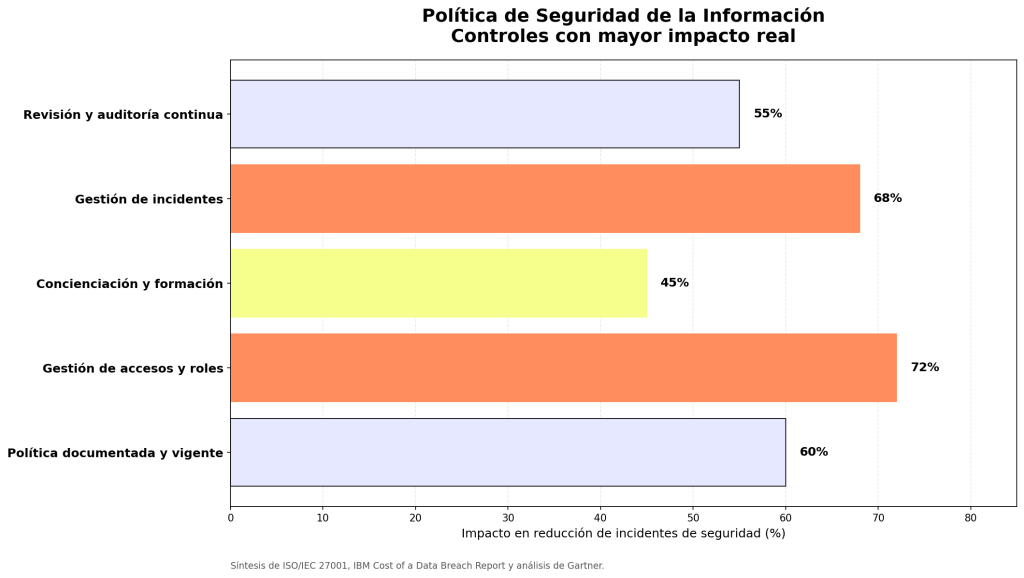

Datos recientes de IBM (Cost of a Data Breach), ISO/IEC 27001 y Gartner muestran que las organizaciones con una política formal, actualizada y aplicada reducen los incidentes de seguridad entre un 60 % y un 70 %, especialmente cuando combinan gestión de accesos, planes de respuesta a incidentes y revisión continua. Además, la formación periódica en seguridad puede disminuir hasta un 45 % los errores humanos, uno de los principales vectores de brechas, lo que explica por qué las políticas bien implementadas son hoy un requisito clave en entornos cloud, apps y sistemas basados en IA.

En mis años trabajando en proyectos de ciberseguridad para empresas medianas y grandes, una verdad se ha confirmado una y otra vez: sin una Política de Seguridad de la IINFORMACION robusta y efectiva, cualquier organización está expuesta a riesgos innecesarios que pueden costar desde dinero hasta reputación. Hoy quiero compartir contigo, de manera clara y práctica, todo lo que necesitas saber para crear, implementar y mantener una política que realmente funcione.

¿Qué es la Política de Seguridad de la IINFORMACION y por qué es vital?

La Política de Seguridad de la IINFORMACION es el conjunto de reglas, responsabilidades y procedimientos documentados que regulan cómo se protege y se gestiona la información dentro de una organización. Más allá de ser un requisito formal, esta política es el pilar que sostiene la defensa ante amenazas informáticas como accesos no autorizados, pérdida de datos, o filtraciones que pueden derivar en multas, sanciones o daño reputacional.

He visto organizaciones que subestiman el poder de esta política. En una consultoría reciente, una empresa que no contaba con política formal sufrió un ataque de ransomware que paralizó su operación por días. Su recuperación fue larga, cara y evitables con medidas preventivas claras.

Los pilares fundamentales de la Política de Seguridad de la IINFORMACION

Para que la política sea efectiva, debe basarse en principios sólidos. Aquí te los explico con ejemplos y cómo los he aplicado personalmente:

- Confidencialidad: Solo las personas autorizadas acceden a información sensible. En uno de mis proyectos implementamos controles de acceso estrictos que limitaron el flujo de datos internos conforme al rol laboral. Esto evitó fugas internas accidentales.

- Integridad: Los datos deben permanecer completos y sin alteración no autorizada. En otro caso, trabajé en la automatización de auditorías que detectan modificaciones sospechosas en bases de datos.

- Disponibilidad: La información debe estar accesible cuando sea necesaria. Implementamos copias de seguridad y planes de recuperación para asegurar la continuidad de la operación ante incidentes.

- Cumplimiento normativo: Adaptar la política a las leyes locales e internacionales que afectan el manejo de datos, como GDPR o la Ley de Protección de Datos Personales.

- Responsabilidades claras: Definir quién hace qué y bajo qué condiciones. Esto evita ambigüedades y asegura la acción oportuna.

¿Cómo diseñar una Política de Seguridad de la IINFORMACION efectiva? Mi experiencia paso a paso

🔴 ¿Quieres entrar de lleno a la Ciberseguridad? 🔴

Descubre el Ciberseguridad Full Stack Bootcamp de KeepCoding. La formación más completa del mercado y con empleabilidad garantizada

👉 Prueba gratis el Bootcamp en Ciberseguridad por una semanaCrear esta política no es solo llenar un documento. Mi recomendación es seguir este proceso probado:

1. Diagnóstico y análisis de riesgos

Comienzo con entrevistas y evaluación de procesos para identificar vulnerabilidades reales. Por ejemplo, detectamos que muchos empleados usaban contraseñas débiles, por lo que priorizamos ese riesgo.

2. Definir objetivos concretos

Se deben vincular a la estrategia empresarial. Para un cliente, el objetivo fue proteger datos financieros clave para asegurar la confianza de inversores.

3. Identificación y clasificación de activos de información

Catalogar sistemas, bases de datos, equipos y documentos críticos con un criterio claro.

4. Redacción precisa y clara de la política

Evitar tecnicismos excesivos, pero incluir detalles suficientes. Yo suelo incorporar ejemplos de acciones permitidas y prohibidas para facilitar la comprensión.

5. Capacitación y sensibilización

La política solo funciona si se entiende y cumple. Realizamos talleres periódicos con casos reales adaptados a cada equipo.

6. Monitoreo y actualización constante

La tecnología y amenazas evolucionan. La revisión anual ayuda a mantener la política vigente y útil.

Beneficios reales que he observado tras implementar una Política de Seguridad de la IINFORMACION

- Reducción significativa de incidentes de seguridad: En una empresa cliente, los incidentes bajaron un 70% en el primer año.

- Mejora en auditorías internas y externas: Cumplir con ISO/IEC 27001 en tiempo récord.

- Cultura organizacional fortalecida: Los empleados se vuelven aliados en la protección de datos, no solo cumplidores.

- Respuesta rápida y ordenada ante incidentes: Evitando caos y pérdidas mayores.

- Protección legal y reputacional: Un activo intangible invaluable.

Preguntas comunes sobre la Política de Seguridad de la IINFORMACION

¿Es realmente obligatorio tenerla?

No siempre es legalmente obligatorio, pero casi todas las regulaciones importantes y sectores sensibles exigen alguna forma de control documentado. Además, es una inversión en tranquilidad y resiliencia.

¿Quién debe liderar la política?

Aunque usualmente el área de Tecnología o Seguridad Informática encabezan, la alta dirección debe comprometerse y toda la organización involucrarse activamente.

¿Cada cuánto actualizarla?

Al menos una vez al año, o cuando la empresa incorpore nuevas tecnologías, cambien procesos o surjan nuevas amenazas.

Conclusión

La IINFORMACION no es un simple trámite, sino la base para proteger la información crítica que sostiene tu negocio.

Te invito a descubrir el Bootcamp de Ciberseguridad de KeepCoding, donde aprenderás desde la base hasta técnicas avanzadas para proteger entornos corporativos, con soporte de profesionales y experiencia práctica real. Transformar tu vida profesional no solo es posible, es urgente. Además, te recomiendo el siguiente recurso; te será de mucha utilidad Organización Internacional para la Estandarización – ISO/IEC 27001.