La infraestructura wifi en un ciberataque es de suma importancia para realizar de manera correcta un ejercicio de Red Team. De ahí que este post esté enfocado en explicarte la preparación necesaria que debe tener la infraestructura wifi en un ciberataque.

Según las pruebas que se vayan a realizar, puede hacerse uso del siguiente material:

- Antenas wifi (omnidireccional o dirigida).

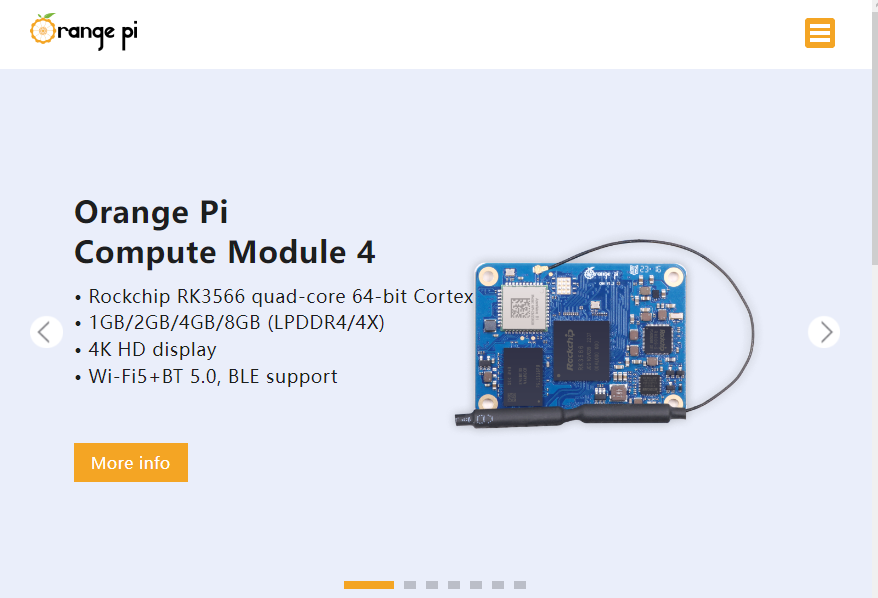

- Dispositivos de pequeño tamaño (Raspberry Pi, Orange Pi o similar).

- Baterías externas de larga duración (~20.000 A).

- Método de transporte (alquiler de furgoneta o coche), si fuera necesario.

- Preparación de escenarios, por si pillan al equipo desarrollando las pruebas activas.

- Portales cautivos ad hoc, si se plantea el desarrollo de pruebas contra los usuarios.

Veamos un poco más a fondo cada uno de estos aspectos.

Infraestructura wifi en un ciberataque

Antenas wifi

Las antenas WiFi se utilizan en ejercicios de Red Team como parte de la infraestructura wifi en un ciberataque para la captación y emisión de señales inalámbricas.

Antenas wifi omnidireccionales

Estas antenas emiten y reciben señales wifi en todas las direcciones de manera uniforme, formando un patrón de radiación en forma de esfera o rosca. Son especialmente útiles cuando se requiere una cobertura amplia en un área determinada y no es necesario enfocarse en una dirección específica. También son ideales para escenarios en los que es necesario cubrir múltiples puntos de acceso o dispositivos que se encuentran dispersos alrededor de la antena.

Antenas wifi dirigidas

Las antenas dirigidas están diseñadas para enfocar y concentrar la señal en una dirección específica. Estas antenas tienen un haz estrecho y direccional, lo que les permite alcanzar distancias más largas y tener una mayor intensidad de señal en una dirección determinada. El patrón de radiación de una antena dirigida suele ser en forma de cono o haz.

Dispositivos de pequeño tamaño

🔴 ¿Quieres entrar de lleno a la Ciberseguridad? 🔴

Descubre el Ciberseguridad Full Stack Bootcamp de KeepCoding. La formación más completa del mercado y con empleabilidad garantizada

👉 Prueba gratis el Bootcamp en Ciberseguridad por una semanaLos dispositivos de pequeño tamaño forman parte de la infraestructura wifi en un ciberataque y son herramientas útiles para llevar a cabo pruebas de penetración y evaluación de seguridad en entornos diversos. Estos dispositivos compactos, como Raspberry Pi y Orange Pi, son versátiles y pueden desempeñar diferentes roles y funciones durante el ejercicio.

Baterías externas de larga duración

Contar con baterías externas de alta capacidad dentro de la infraestructura wifi en un ciberataque puede ser útil para mantener en funcionamiento los dispositivos durante un periodo prolongado sin depender de una fuente de alimentación externa. Esto es especialmente importante cuando se llevan a cabo pruebas en lugares donde el acceso a la electricidad es limitado o no está disponible.

Método de transporte

Dependiendo de la naturaleza de las pruebas, podría ser necesario contar con un medio de transporte en la infraestructura wifi en un ciberataque. Esto le permitiría al equipo desplazarse de manera eficiente entre los lugares objetivo y llevar consigo el equipo necesario.

Preparación de escenarios

Es importante anticiparse a la posibilidad de ser descubiertos durante el ejercicio. Por lo tanto, se deben planificar y preparar escenarios dentro de la infraestructura wifi en un ciberataque para reaccionar de manera adecuada si el Red Team es detectado durante las pruebas activas. Esto incluye tener respuestas preparadas, como identificarse como personal autorizado o tener una explicación creíble para la presencia en el lugar.

Portales cautivos ad hoc

Los portales cautivos ad hoc son una técnica utilizada en los ejercicios de Red Team para llevar a cabo pruebas de penetración y evaluación de seguridad, específicamente dirigidas a los usuarios de redes inalámbricas, y están incluidas dentro de la infraestructura wifi en un ciberataque. Estos portales cautivos ad hoc son páginas web o puntos de acceso wifi falsos que se crean con el propósito de engañar a los usuarios y redirigir su tráfico hacia un entorno controlado por el Red Team.

En un ejercicio Red Team, el objetivo de un portal cautivo ad hoc puede ser obtener información confidencial de los usuarios, realizar ataques de phishing o evaluar la seguridad de los usuarios en la red.

Estos son solo algunos de los aspectos que se deben tener en cuenta con respecto a la infraestructura wifi en un ciberataque si quieres realizar un correcto ejercicio Red Team.

Para seguir aprendiendo y convertirte en todo un experto de la materia, échale un vistazo al programa de nuestro Bootcamp de Ciberseguridad Full Stack.

Con esta formación íntegra e intensiva de gran calidad, te instruirás de forma tanto teórica como práctica; así, en pocos meses, estarás preparado para destacar en el mercado laboral tecnológico. ¡Entra ya para solicitar más información y atrévete a impulsar tu futuro!