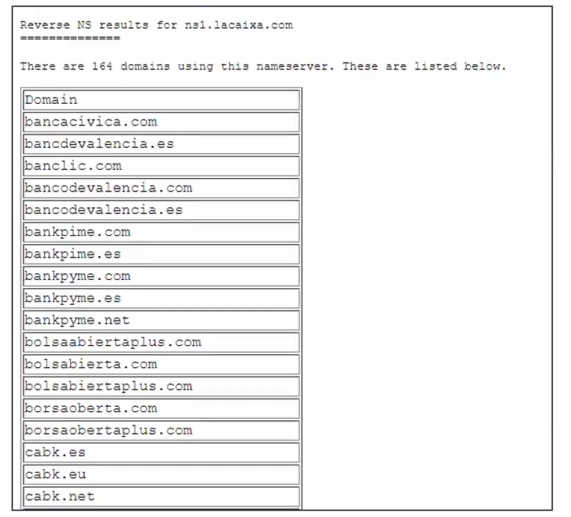

La técnica reverse nslookup sobre activos NS o MX permite obtener el listado de dominios que comparten servidor de nombres y correos. Para ello, es necesario introducir los servidores correspondientes de la organización.

¿Qué es la técnica reverse nslookup?

La técnica de reverse nslookup, también conocida como Reverse DNS Lookup, se utiliza para obtener el nombre de dominio asociado a una dirección IP. A diferencia de una consulta de DNS normal (NSLookup), que devuelve la dirección IP correspondiente a un nombre de dominio, el reverse nslookup devuelve el nombre de dominio cuando se proporciona una dirección IP. Es decir, hace lo contrario.

Esta técnica puede ser útil en varias situaciones, como:

- Investigación de tráfico de red: permite identificar los nombres de dominio asociados a direcciones IP involucradas en actividades sospechosas o maliciosas.

- Resolución de problemas: ayuda a determinar qué dominio está asociado a una dirección IP específica cuando se encuentran problemas de conectividad o configuración de red.

- Análisis forense: permite obtener información adicional sobre el origen o la propiedad de una dirección IP específica en investigaciones digitales.

Puedes ampliar tus conocimientos al consultar Reverse NS y Reverse MX.

Investigación de tráfico de red

En la investigación de tráfico de red, el reverse nslookup se utiliza para obtener información sobre los nombres de dominio asociados a direcciones IP específicas.

Veamos algunas de sus aplicaciones:

- Identificación de direcciones IP sospechosas: durante el monitoreo o análisis de tráfico de red, se detectan direcciones IP que generan actividades inusuales o sospechosas, como intentos de intrusión, tráfico malicioso o conexiones no autorizadas.

- Realización de reverse nslookup: esto incluye usar el comando nslookup o herramientas similares para consultar el nombre de dominio asociado a cada dirección IP sospechosa.

- Análisis de los nombres de dominio: esto implica examinar el contenido y la reputación de los dominios, investigar si están asociados con actividades maliciosas conocidas o si pertenecen a organizaciones legítimas.

- Contextualización de los hallazgos: al combinar la información obtenida a través del reverse nslookup con otros datos de la investigación, como registros de tráfico de red, registros de eventos o información adicional de amenazas, se puede contextualizar mejor el comportamiento sospechoso y evaluar el riesgo o la gravedad de las actividades identificadas.

Resolución de problemas

🔴 ¿Quieres entrar de lleno a la Ciberseguridad? 🔴

Descubre el Ciberseguridad Full Stack Bootcamp de KeepCoding. La formación más completa del mercado y con empleabilidad garantizada

👉 Prueba gratis el Bootcamp en Ciberseguridad por una semanaEl reverse nslookup también puede emplearse como una herramienta de resolución de problemas en redes. Veamos algunos ejemplos:

- Identificación de la propiedad del dominio: esto puede ayudarte a determinar la propiedad del dominio y a identificar si pertenece a una organización específica, lo cual puede ser útil en situaciones en las que necesitas contactar con los administradores de ese dominio para resolver problemas de red o comunicarte por razones de seguridad.

- Verificación de configuraciones incorrectas: si no obtienes un nombre de dominio válido o si el nombre de dominio asociado es incorrecto, esto puede indicar un problema en la configuración DNS inversa.

- Detección de configuraciones inconsistentes: si encuentras inconsistencias en los nombres de dominio asociados a diferentes direcciones IP, esto puede indicar configuraciones incorrectas o problemas en tu infraestructura de red.

- Solución de problemas de seguridad: esto puede ayudarte a identificar si una dirección IP desconocida o sospechosa está asociada a un dominio legítimo o si está involucrada en actividades maliciosas.

Análisis forense

En este caso, se puede usar reverse nslookup para:

- Identificación de nombres de dominio asociados a direcciones IP

- Correlación de direcciones IP y nombres de dominio.

- Obtención de información sobre el propietario o la ubicación.

- Descubrimiento de infraestructuras ocultas.

Realizar el reverse nslookup

Para realizar un reverse nslookup, se puede utilizar el comando «nslookup» en la línea de comandos de un sistema operativo. Por ejemplo, para obtener el nombre de dominio asociado a la dirección IP 192.0.2.1, se puede ejecutar el siguiente comando:

lookup 19nslookup 192.0.2.12.0.2.1El resultado mostrará el nombre de dominio correspondiente a esa dirección IP, si está configurado correctamente en el DNS inverso. Esta última parte es importante: el DNS inverso debe estar configurado correctamente por el proveedor de servicios de internet (ISP) o el administrador de la red para que la técnica de reverse nslookup funcione adecuadamente.

¿Cómo aprender mucho más?

El mundo de la ciberseguridad es demasiado amplio; seguro que estás deseando seguir aprendiendo sobre conceptos como el de reverse nslookup y muchos otros términos y herramientas. Por eso, si quieres seguir formándote, no te pierdas el Ciberseguridad Full Stack Bootcamp. Aquí te instruirás a nivel teórico y práctico, de forma íntegra e intensiva, para, en pocos meses, convertirte en un profesional y destacar en el mercado laboral. ¡Solicita ya mismo más información y atrévete a dar el paso que te cambiará la vida!