El visual spoofing consiste en una técnica que, mediante el uso de Unicode, permite engañar a las personas en la interpretación que estas hacen de un dominio de manera visual. Debido a la cantidad de caracteres e idiomas comprendidos en Unicode, es habitual que existan dos caracteres diferentes, pero idénticos visualmente (Homoglyph attack).

¿Qué es spoofing?

Spoofing es una técnica utilizada en el ámbito de la seguridad informática para falsificar o suplantar información con el fin de engañar a otros usuarios, sistemas o redes. Consiste en hacer que algo aparezca algo que no es, ya sea una dirección de correo electrónico, una dirección IP, un número de teléfono u otra información identificativa.

Tipos de spoofing

Existen varios tipos de spoofing, entre los que se incluyen:

- IP Spoofing: consiste en modificar la dirección IP de origen de un paquete de datos para hacer parecer que proviene de una fuente distinta. Esto se utiliza a menudo en ataques de denegación de servicio (DoS) para ocultar la identidad del atacante o para engañar a los sistemas de seguridad.

- DNS Spoofing: implica manipular o corromper los registros del Sistema de Nombres de Dominio (DNS) para redirigir a los usuarios hacia sitios web falsos o maliciosos. Esto se hace modificando las respuestas de consulta DNS y enviando información falsa a los usuarios.

- Email Spoofing: es el envío de correos electrónicos con una dirección de remitente falsificada para hacer parecer que provienen de otra persona o entidad. Esto se utiliza comúnmente en ataques de phishing, donde los atacantes intentan engañar a los destinatarios para que revelen información confidencial o realicen acciones no deseadas.

- Caller ID Spoofing: se refiere a la manipulación de la identificación de llamadas (caller ID) para hacer que el número de teléfono que aparece en la pantalla del destinatario sea diferente al número real del remitente. Esto se utiliza con frecuencia en estafas telefónicas y fraudes, donde los atacantes intentan engañar a las personas haciéndose pasar por otra persona o entidad.

Existen otros tipos de spoofing, por ejemplo, el visual spoofing, del que te hablamos a continuación.

¿Qué es el visual spoofing?

El término visual spoofing alude a una técnica utilizada para engañar o manipular a una persona a través de la presentación visual de información falsa o engañosa. Se trata de crear una apariencia visual convincente que puede utilizarse para engañar a alguien y hacerle creer que está interactuando con una entidad o sistema legítimo cuando, en realidad, no lo está.

Por lo general, el visual spoofing se utiliza en el contexto de la seguridad informática y la ciberseguridad. Los atacantes pueden utilizar técnicas de visual spoofing para crear interfaces gráficas de usuario falsas que se asemejen a las de aplicaciones o sitios web legítimos. Esto puede incluir la reproducción de logotipos, colores y diseño de páginas web o aplicaciones populares para hacer que el usuario crea que está interactuando con la entidad legítima.

🔴 ¿Quieres entrar de lleno a la Ciberseguridad? 🔴

Descubre el Ciberseguridad Full Stack Bootcamp de KeepCoding. La formación más completa del mercado y con empleabilidad garantizada

👉 Prueba gratis el Bootcamp en Ciberseguridad por una semanaEl objetivo principal del visual spoofing es obtener información confidencial, como nombres de usuario, contraseñas, información financiera o datos personales, engañando a los usuarios para que la proporcionen en una interfaz falsa. Estas técnicas pueden emplearse en ataques de phishing, donde los atacantes envían correos electrónicos o mensajes que parecen provenir de una fuente confiable y persuaden a los usuarios para que revelen información sensible o hagan clic en enlaces maliciosos.

Para protegerse contra el visual spoofing, es importante que los usuarios sean conscientes de la posibilidad de que existan interfaces falsas y que verifiquen la autenticidad de las fuentes antes de proporcionar información confidencial. Además, es recomendable mantener actualizados los sistemas operativos y las aplicaciones, utilizar software de seguridad confiable y prestar atención a los indicadores de seguridad, como la presencia de certificados SSL en los sitios web.

Ejemplo

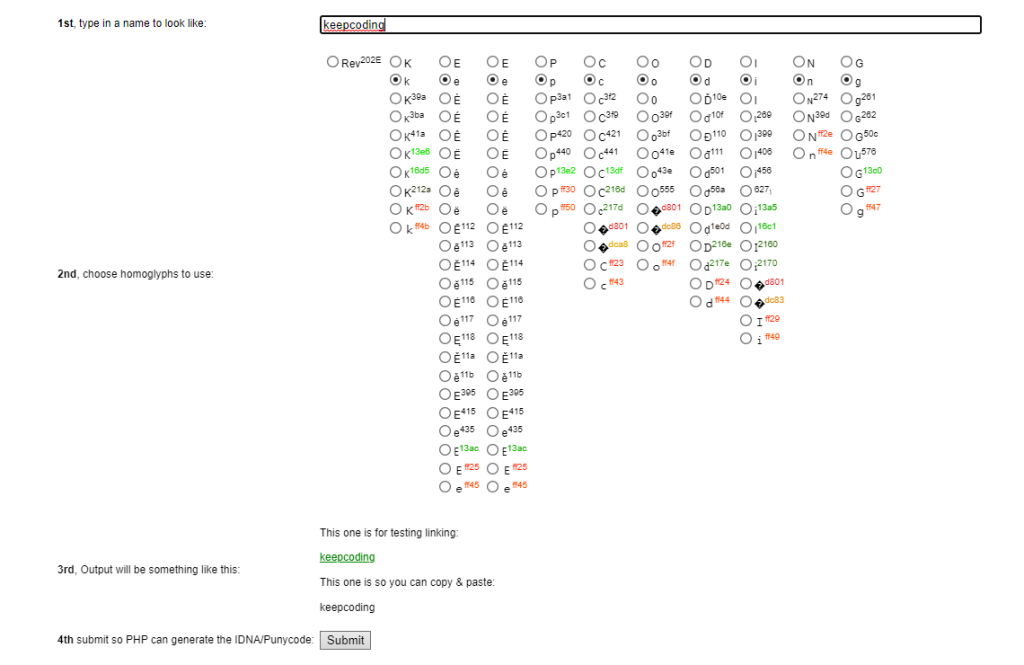

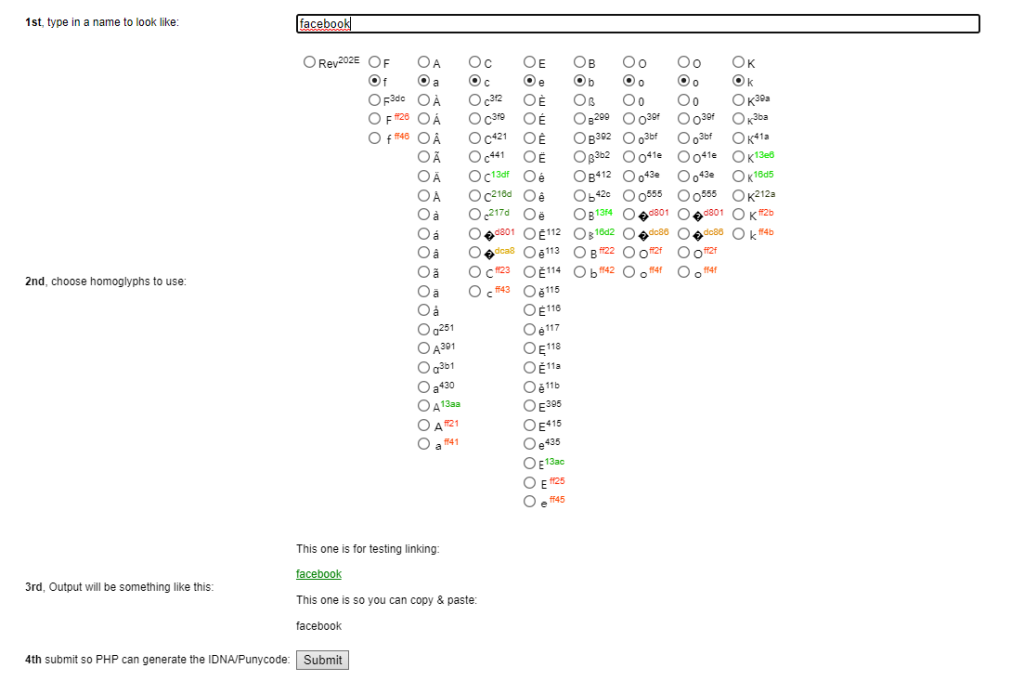

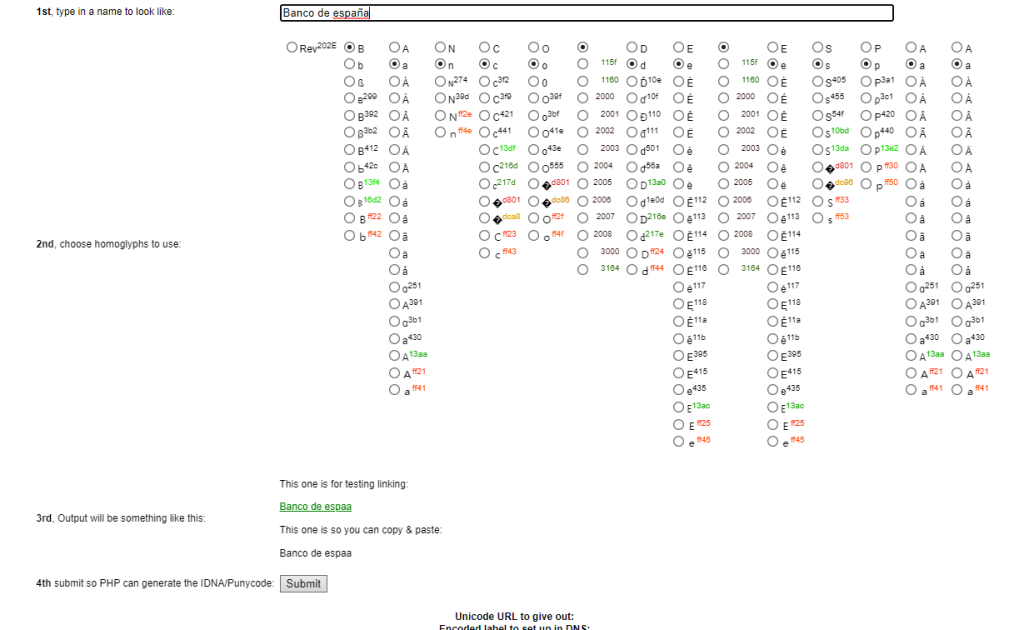

Existen servicios online que permiten generar textos con diferentes codificaciones que son visualmente similares. Un ejemplo es el Homoglyph Attack Generator de IronGeek:

¿Cómo aprender mucho más?

¿Qué te ha parecido el tema del visual spoofing? ¿Sabías que existía esta modalidad de phising? El mundo de la ciberseguridad es demasiado amplio, por eso, si quieres seguir aprendiendo sobre este tema, no te pierdas el Ciberseguridad Full Stack Bootcamp, una formación intensiva e íntegra. Aquí te instruirás a nivel teórico y práctico para, en pocos meses, convertirte en un profesional y destacar en el mercado laboral tecnológico. ¡Solicita ya mismo más información y atrévete a dar el paso que te cambiará la vida!