Cuando comencé a realizar auditorías de seguridad para entornos corporativos, me di cuenta de algo: los incidentes no siempre se debían a ataques sofisticados, sino a gaps en ciberseguridad que nadie había identificado. Un puerto abierto, una política mal aplicada o una falta de visibilidad podían dejar todo expuesto.

El informe State of Cybersecurity 2025 de CompTIA destaca que los gaps —esas brechas entre lo que se cree que está protegido y lo que realmente lo está— siguen siendo una de las principales causas de compromisos de seguridad. Detectarlos y cerrarlos debe ser una prioridad.

¿Qué son los gaps en ciberseguridad?

Un gap de ciberseguridad es cualquier diferencia entre el estado actual de seguridad y el estado deseado. Pueden aparecer por:

- Falta de controles técnicos.

- Políticas mal implementadas.

- Ausencia de formación o conciencia en el equipo.

- Desalineación entre IT y negocio.

- Errores de configuración o suposiciones equivocadas.

Por ejemplo, un SIEM sin alertas activadas, una regla de firewall mal configurada o un software sin parches pueden parecer seguros, pero dejan puertas abiertas que los atacantes sabrán aprovechar.

Tipos de gaps en ciberseguridad más comunes

1. Gaps técnicos

Incluyen configuraciones incorrectas, herramientas mal integradas o vulnerabilidades no corregidas. Un típico ejemplo es tener un EDR instalado pero sin monitoreo activo.

2. Gaps organizacionales

Ocurren cuando hay desconexión entre los equipos de IT, seguridad y negocio. Las decisiones no están alineadas con los riesgos reales.

3. Gaps en formación

🔴 ¿Quieres entrar de lleno a la Ciberseguridad? 🔴

Descubre el Ciberseguridad Full Stack Bootcamp de KeepCoding. La formación más completa del mercado y con empleabilidad garantizada

👉 Prueba gratis el Bootcamp en Ciberseguridad por una semanaLos usuarios no saben identificar ataques de phishing, no usan MFA o repiten contraseñas. La falta de ciberconciencia es uno de los gaps más críticos y frecuentes.

4. Gaps en visibilidad

Si no sabes qué dispositivos están conectados, qué software se ejecuta o qué tráfico fluye por tu red, tienes un gap de visibilidad que puede ser fatal.

¿Qué dice CompTIA sobre los gaps?

El informe de CompTIA subraya que muchas empresas tienen una falsa sensación de seguridad. El 38% de los líderes encuestados cree tener controles suficientes, pero los incidentes reportados demuestran lo contrario.

También se observa que los gaps son más frecuentes en organizaciones que:

- No realizan evaluaciones periódicas.

- Dependen de herramientas sin personal capacitado.

- Carecen de estrategia de respuesta ante incidentes.

Cerrar estos huecos no requiere siempre grandes inversiones, sino mejorar la coordinación, la documentación y los flujos de trabajo.

¿Cómo identificar y mitigar gaps en ciberseguridad?

- Realiza auditorías técnicas regulares. Evalúa redes, endpoints, usuarios y configuraciones clave.

- Implementa frameworks como NIST o CIS Controls. Te ofrecen un mapa claro para revisar tu postura de seguridad.

- Fomenta la comunicación entre equipos. Los gaps también aparecen por falta de información compartida.

- Prioriza la formación. Usuarios capacitados detectan ataques antes de que escalen.

- Automatiza donde sea posible. La orquestación y los playbooks defensivos ayudan a evitar errores humanos.

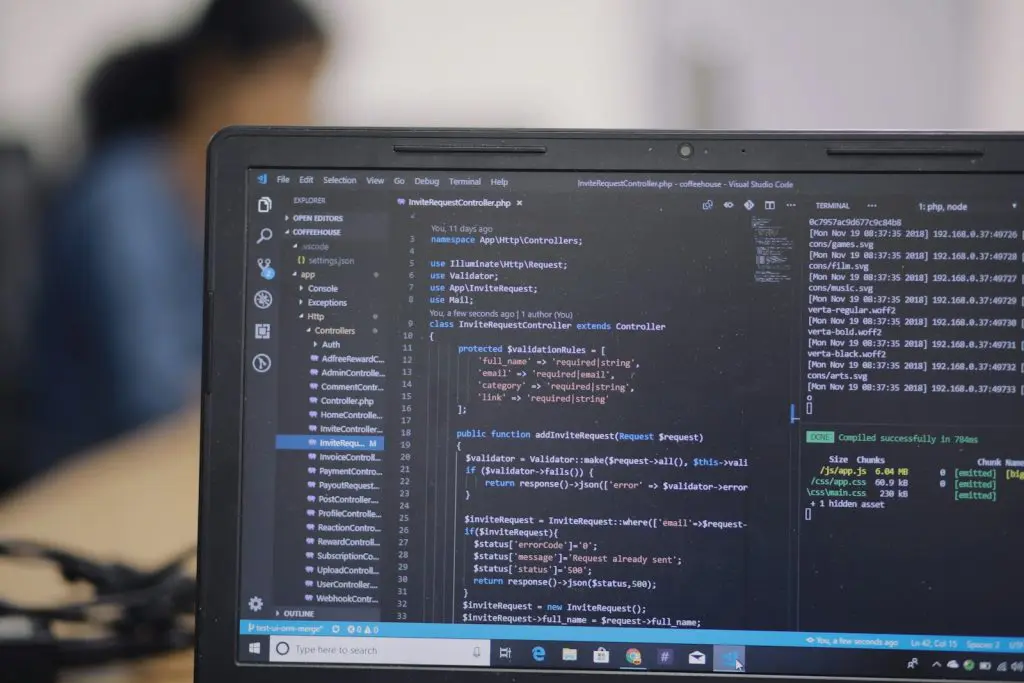

¿Qué herramientas ayudan a detectar gaps?

- Vulnerability scanners como Nessus o OpenVAS.

- SIEMs bien configurados para correlación de eventos.

- Asset discovery tools como Wazuh o Nmap para identificar dispositivos desconocidos.

- Auditorías manuales con checklists personalizados.

- Pentesting continuo para identificar fallos desde el punto de vista del atacante.

Combinar estas herramientas con una estrategia basada en riesgos te permite no solo encontrar gaps, sino también priorizar cuáles cerrar primero.

FAQs sobre gaps en ciberseguridad

¿Un gap siempre implica una vulnerabilidad técnica?

No. Puede ser un fallo en la política de backups, en la formación del personal o en los procedimientos de respuesta.

¿Son inevitables los gaps?

Es imposible eliminar todos los gaps, pero sí se pueden reducir drásticamente y gestionarlos de forma proactiva.

¿Quién debe encargarse de detectarlos?

La responsabilidad es compartida: CISO, administradores, desarrolladores, usuarios… todos juegan un papel.

¿Cuánto cuesta cerrar un gap?

Depende. Algunos se solucionan con ajustes de configuración o formación interna. Otros requieren nuevas herramientas o personal especializado.

Conviértete en el profesional que identifica lo invisible

En el Ciberseguridad Full Stack Bootcamp de KeepCoding, aprenderás a detectar, priorizar y mitigar gaps reales en entornos corporativos. No solo estudiarás teorías: practicarás con herramientas y casos de uso concretos que te preparan para proteger sistemas de verdad. KeepSecuring, KeepCoding.