Un Red Teamer es el profesional de ciberseguridad que piensa y actúa como un atacante real para encontrar las vulnerabilidades que los defensores no han visto. Es el perfil que más miedo da a las empresas y el que más valoran cuando trabaja para ellas.

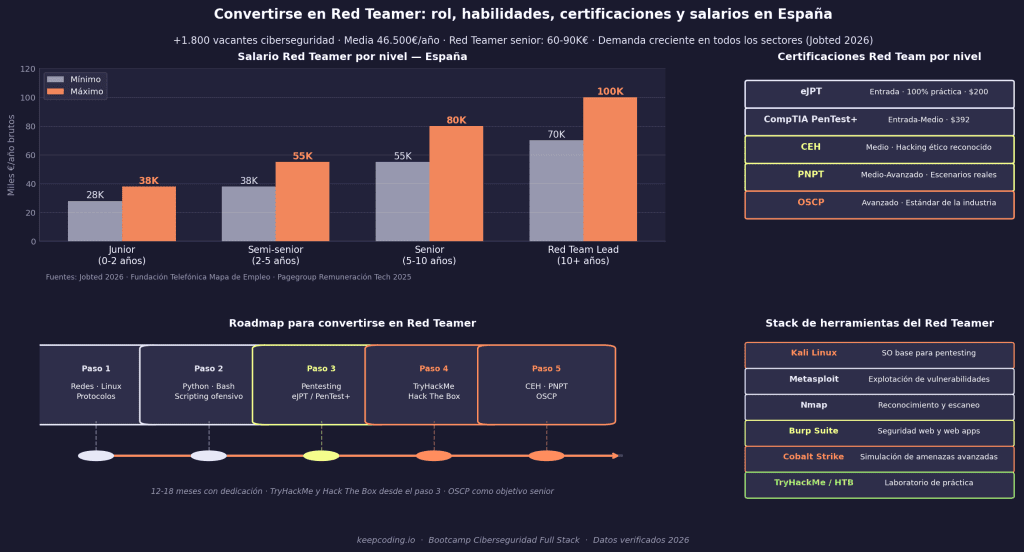

España registra más de 1.800 vacantes activas en ciberseguridad según el Mapa de Empleo de Fundación Telefónica, con una media salarial de 46.500 euros brutos anuales para perfiles del sector y salarios senior especializados en Red Team que superan los 80.000 euros. El perfil ofensivo es el más escaso del ecosistema de seguridad y el que mayor brecha tiene entre oferta y demanda.

Qué es un Red Teamer y qué hace en su trabajo

Un Red Teamer es el especialista en ciberseguridad ofensiva que simula ataques dirigidos contra una organización usando exactamente las mismas técnicas, tácticas y procedimientos que usaría un adversario real. Su objetivo no es encontrar todas las vulnerabilidades: es demostrar si un atacante motivado podría comprometer los activos más críticos de la empresa.

La diferencia con un pentester convencional es el alcance y la profundidad. Un ejercicio de Red Team dura semanas o meses, opera en sigilo total para no alertar al Blue Team defensivo y evalúa no solo los sistemas técnicos sino también las personas, los procesos y la respuesta ante incidentes.

Funciones del Red Teamer en su día a día

- Reconocimiento y mapeo de activos. Identificar toda la superficie de exposición de la organización: perímetro de internet, redes WiFi, activos en cloud, empleados expuestos en fuentes abiertas. Es la fase más lenta y la que determina la calidad de todo lo que viene después.

- Explotación de vulnerabilidades. Aprovechar los puntos débiles encontrados para obtener acceso inicial. Puede ser una vulnerabilidad en un servicio expuesto, credenciales débiles, un ataque de phishing dirigido o una intrusión física al edificio.

- Movimiento lateral y escalada de privilegios. Una vez dentro, avanzar por la red interna hasta alcanzar los activos más críticos. Comprometer cuentas con más permisos, pivotar entre sistemas y pasar desapercibido ante las defensas del Blue Team.

- Despliegue de persistencias. Establecer mecanismos que garanticen el acceso continuo aunque se reinicien los sistemas o se cambien credenciales. Es la fase que más evidencia genera sobre la profundidad real de la brecha.

- Documentación y elaboración del informe. Todo el trabajo ofensivo culmina en un informe técnico detallado para el cliente: vulnerabilidades encontradas, sistemas comprometidos, impacto demostrado y recomendaciones concretas para corregir cada punto débil.

Red Team vs Pentesting vs Blue Team

| Dimensión | Pentesting | Red Team | Blue Team |

|---|---|---|---|

| Objetivo | Encontrar vulnerabilidades técnicas | Simular un atacante real completo | Detectar y responder a los ataques |

| Duración | Días o semanas | Semanas o meses | Continua |

| Conocimiento del Blue Team | Habitualmente conocido | Totalmente desconocido | Es el equipo evaluado |

| Alcance | Técnico y acotado | Técnico, humano y físico | Defensivo y reactivo |

| Producto final | Informe de vulnerabilidades | Informe de compromiso + impacto real | Mejora continua de defensas |

Qué habilidades necesita un Red Teamer

Habilidades técnicas imprescindibles

- Fundamentos de redes y sistemas operativos. TCP/IP, modelo OSI, protocolos de red, administración de Linux y Windows. Sin entender cómo funciona la infraestructura que se va a atacar, ninguna herramienta tiene sentido. Es la base que se trabaja antes que nada.

- Scripting en Python y Bash. Para automatizar reconocimiento, crear herramientas personalizadas y adaptar exploits existentes a cada entorno. No hace falta ser desarrollador, pero sí dominar la lógica de programación con suficiente fluidez para leer, modificar y escribir scripts desde cero.

- Análisis y explotación de vulnerabilidades. Conocimiento de los tipos de vulnerabilidades más comunes: inyecciones SQL, desbordamientos de buffer, configuraciones incorrectas, credenciales débiles, vulnerabilidades web (OWASP Top 10). Y la capacidad de explotarlas de forma manual, sin depender solo de herramientas automatizadas.

- Ingeniería social. Muchos de los vectores de entrada más efectivos no son técnicos: son humanos. El phishing dirigido, el pretexting y la manipulación de personas para obtener acceso o información son técnicas que un Red Teamer necesita dominar y que ningún escáner automatizado puede reemplazar.

- Post-explotación y movimiento lateral. Escalada de privilegios en Linux y Windows, técnicas de persistencia, pivoting entre redes internas, extracción y exfiltración de credenciales. Es la fase más avanzada y la que requiere más experiencia acumulada en laboratorios reales.

- Elaboración de informes técnicos. El trabajo ofensivo no tiene valor si no se puede comunicar con claridad. Un buen informe de Red Team explica el impacto en términos de negocio, no solo en términos técnicos. Es una habilidad que se entrena y que las empresas valoran tanto como las técnicas de ataque.

Habilidades blandas del perfil ofensivo

El pensamiento creativo es la competencia más diferenciadora de un Red Teamer. Las defensas se pueden programar para detectar patrones conocidos. Lo que no pueden anticipar fácilmente es un atacante que encuentra vectores de entrada que nadie ha documentado antes. Pensar fuera de los patrones habituales es lo que separa un Red Teamer bueno de uno excepcional.

La discreción y el trabajo metódico también son críticos. Un ejercicio de Red Team que genera ruido excesivo o que no documenta sus acciones con precisión contamina los resultados y reduce el valor del informe para el cliente. El rigor metodológico es tan importante como las habilidades técnicas.

Roadmap para convertirte en Red Teamer

- Fundamentos de redes y sistemas (2-3 meses). TCP/IP, DNS, HTTP/S, modelo OSI, subnetting básico. Administración de Linux desde línea de comandos: permisos, procesos, servicios, red. Windows Server básico para entender los entornos corporativos que se atacan. Sin esta base, las fases siguientes no tienen sentido técnico.

- Scripting y programación ofensiva (2-3 meses). Python para automatizar reconocimiento y crear herramientas. Bash para encadenar comandos y administrar sistemas. Leer y entender código de exploits existentes. Al terminar este bloque es posible modificar herramientas existentes y crear scripts simples desde cero.

- Fundamentos de pentesting y primera certificación (3-4 meses). Metodología de pentesting: reconocimiento, escaneo, explotación, post-explotación, informe. Herramientas base: Nmap, Metasploit, Burp Suite, Wireshark. Certificación eJPT o CompTIA PenTest+ como primer hito acreditable. Ambas son 100% prácticas o muy orientadas a práctica, que es exactamente lo que el mercado valora en esta fase.

- Laboratorio intensivo en plataformas reales (en paralelo desde el paso 3). TryHackMe para empezar con rutas guiadas estructuradas por nivel. Hack The Box para retos más exigentes una vez consolidada la base. Publicar writeups de las máquinas resueltas: es el portfolio de un Red Teamer. Cada writeup publicado es visible por reclutadores del sector y es más valioso que cualquier certificado genérico.

- Certificaciones intermedias y avanzadas (a partir del mes 12). CEH para hacking ético a nivel medio, reconocido en procesos de selección españoles. PNPT como certificación práctica de pentesting con escenarios empresariales reales, muy valorada por su enfoque en entornos Active Directory. OSCP para quien apunta al nivel más exigente del mercado: es el estándar de referencia global en pentesting ofensivo avanzado.

🔴 ¿Quieres entrar de lleno a la Ciberseguridad? 🔴

Descubre el Ciberseguridad Full Stack Bootcamp de KeepCoding. La formación más completa del mercado y con empleabilidad garantizada

👉 Prueba gratis el Bootcamp en Ciberseguridad por una semanaCon dedicación de 15 a 20 horas semanales, este recorrido lleva entre 12 y 18 meses hasta el nivel de empleabilidad junior. El nivel senior con OSCP requiere entre tres y cinco años de experiencia práctica acumulada.

Herramientas del Red Teamer

| Herramienta | Categoría | Para qué se usa | Nivel de entrada |

|---|---|---|---|

| Kali Linux | Sistema operativo | Distribución con herramientas de seguridad preinstaladas. Entorno estándar del perfil ofensivo | Básico |

| Nmap | Reconocimiento | Escanear redes, identificar hosts activos, descubrir puertos y servicios expuestos | Básico |

| Metasploit | Explotación | Plataforma para ejecutar exploits en entornos controlados. Referencia en pentesting | Medio |

| Burp Suite | Seguridad web | Interceptar, analizar y modificar peticiones HTTP. Imprescindible para ataques a aplicaciones web | Medio |

| BloodHound / SharpHound | Active Directory | Mapear relaciones y rutas de escalada de privilegios en entornos Active Directory corporativos | Avanzado |

| Cobalt Strike | C2 Framework | Simulación de amenazas persistentes avanzadas (APT). Referencia en ejercicios Red Team de alto nivel | Avanzado |

| TryHackMe / Hack The Box | Laboratorio | Plataformas de práctica con máquinas vulnerables reales. El portfolio del Red Teamer junior | Todos los niveles |

Cuánto gana un Red Teamer en España

| Nivel | Experiencia | Bruto / año | Neto / mes (aprox.) |

|---|---|---|---|

| Junior | 0-2 años | 28.000 – 38.000 € | 1.920 – 2.480 €/mes |

| Semi-senior | 2-5 años | 38.000 – 55.000 € | 2.480 – 3.400 €/mes |

| Senior | 5-10 años | 55.000 – 80.000 € | 3.400 – 4.300 €/mes |

| Red Team Lead | 10+ años | 70.000 – 100.000 € | 4.000 – 5.200 €/mes |

Fuentes: Jobted 2026 · Fundación Telefónica Mapa de Empleo · Pagegroup Remuneración Tech 2025 · Convenio Estatal TIC.

El sector financiero y las consultoras de ciberseguridad son los que mejor pagan en España para perfiles ofensivos. Los Red Teamers con certificación OSCP y experiencia real en ejercicios para empresas del IBEX pueden superar los 80.000 euros con menos de siete años de carrera.

Cómo empezar a convertirte en Red Teamer

El primer paso no es instalar Kali Linux. Es aprender a pensar como un atacante, lo que requiere entender primero cómo funcionan los sistemas que se van a atacar. Redes, sistemas operativos y protocolos son la base sin la cual las herramientas no tienen sentido y los resultados no se pueden interpretar.

El portfolio de un Red Teamer no son certificados: son writeups. Cada máquina resuelta en Hack The Box o TryHackMe, documentada y publicada online, es evidencia de que se sabe hacer el trabajo. Los reclutadores del sector buscan activamente esos perfiles. Un candidato sin certificaciones pero con cincuenta writeups publicados tiene más posibilidades que uno con certificados y GitHub vacío.

El inglés técnico es imprescindible. La documentación de todas las herramientas, los writeups más completos, las comunidades más activas y los mejores recursos de preparación para el OSCP están en inglés. Quien no lo trabaja desde el principio limita sus opciones de forma significativa.

Conclusión

El Bootcamp de Ciberseguridad Full Stack de KeepCoding cubre el recorrido completo desde los fundamentos hasta el perfil ofensivo y defensivo, con mentoría de profesionales en activo y orientación hacia las certificaciones más demandadas del sector.

Convertirte en Red Teamer es uno de los recorridos más exigentes del sector tech, y también uno de los más sólidos en términos de proyección profesional. La escasez estructural de perfiles ofensivos cualificados, la demanda creciente en todos los sectores y los salarios que superan los 80.000 euros en perfiles senior hacen de este rol una de las apuestas con mejor retorno del ecosistema de ciberseguridad.

El camino tiene una secuencia clara: fundamentos de redes y sistemas, scripting, pentesting con laboratorio real, certificaciones progresivas y portfolio de writeups. Quien sigue esa secuencia con disciplina llega al mercado con un perfil que las empresas se pelean por contratar.

Artículos que te pueden interesar

- Cómo empezar una carrera en ciberseguridad

- Aprender ciberseguridad desde cero: guía completa

- Qué es el Red Team en ciberseguridad

- Red, Blue y Purple Team: funciones y diferencias

El ENISA Threat Landscape de la Agencia de Ciberseguridad de la Unión Europea es la referencia institucional más rigurosa sobre el panorama real de amenazas en Europa: lectura obligatoria para cualquier profesional del Red Team.